WoSign หน่วยงานออกใบรับรองจากจีนที่เพิ่งประกาศสนับสนุนการ เปิดเผยการออกใบรับรองเมื่อกลางปีที่ผ่านมา กำลังถูกร้องเรียนว่าละเมิดข้อกำหนดความปลอดภัยของการทำหน้าที่หน่วยงานออกใบรับรองหลายประการ

เหตุการณ์เริ่มต้นตั้งแต่ปีที่แล้ว ที่ WoSign อนุญาตให้ยืนยันความเป็นเจ้าของโดเมนโดยใช้ "พอร์ตใดๆ" ในเครื่อง ทำให้ผู้ใช้ที่มีสิทธิ์ระดับต่ำสามารถใช้พอร์ตหมายเลขสูงๆ ขอใบรับรองของเครื่องออกมาได้ อย่างไรก็ดี ก่อนหน้านี้กระบวนการของ WoSign ไม่ได้ละเมิดข้อกำหนดการเป็น CA ก่อน การแก้ไขที่ 169

ความผิดพลาดต่อมาคือการออกใบรับรองสำหรับโดเมนหลัก ให้กับผู้ครอบครองโดเมนย่อย (subdomain) ทำให้ผู้ใช้โดเมนย่อยของ github.com สามารถออกใบรับรองของ github.com เองได้ มีหน่วยงานจำนวนมากได้รับผลกระทบจากเหตุการณ์นี้ บางมหาวิทยาลัยเช่น ucf.edu ใบรับรองยังไม่ถูกยกเลิกหลังจากเหตุการณ์ผ่านไปเกือบปี จนกระทั่งกูเกิลต้องแจ้งไปทาง WoSign เอง

เหตุการณ์สุดท้ายคือมีผู้พบว่าหากใช้บริการ StartEncrypt แล้วเลือกหน่วยงานออกใบรับรองเป็น "WoSign CA Free SSL Certificate G2" จะได้ใบรับรองที่มีฟิลด์ notBefore เป็นวันที่ 20 ธันวาคม 2015 แม้ว่าจะขอใบรับรองหลังจากนั้นก็ตาม เรื่องนี้ทำให้มองได้ว่า WoSign พยายามหลอกเบราว์เซอร์ที่ไม่ยอมรับใบรับรอง SHA-1 ที่ออกหลังจากวันที่ 20 ธันวาคมที่ผ่านมา

Richard Wang ตัวแทนของ WoSign เข้ามาตอบคำถาม ระบุว่ากำลังอัพโหลดใบรับรองที่ออกผิดพลาดทั้งหมดเข้าไปยัง CT log เมื่อถูกถามว่าทำไมเหตุการณ์ออกใบรับรองผิดพลาดเช่นนี้ไม่ถูกรายงานในการรายงานการตรวจสอบ เขาระบุว่าเหตุการณ์เหล่านี้ "เทคนิค" เกินไปที่ผู้ตรวจสอบจะตรวจพบ

Wang สัญญาว่า WoSign จะปรับปรุงไม่ให้เกิดปัญหาเหล่านี้อีกในอนาคต

ส่วนตัวผมเองคงถอด WoSign ออกจากเครื่องก่อน

ที่มา - mozilla.dev.security.policy

Comments

เรื่องสนี้ ?

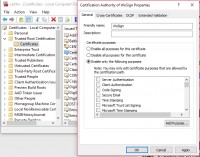

อ่า จะปิดกั้น root CA รายนี้ได้ไงครับ?

ถ้าใน chrome มีหน้าถอดการ trust อยู่ครับ

หน้าเดียวกันหา WoSign มีอยู่สามสี่ใบ เลือกถอดได้เลยครับ

lewcpe.com , @wasonliw

ผมเข้าไปถอนใน Manage Computer Certificates เลยครับเอามันออกไปมหดยกตระกูลแค่เว็อย่างเดียวมันไม่ปลอดภัยพอ