บริษัทความปลอดภัย Malwarebytes รายงานว่าในรอบสัปดาห์ที่ผ่านมา (นับตั้งแต่ 28 ก.ค.) มีแฮ็กเกอร์ใช้เครือข่ายโฆษณาของ Yahoo เผยแพร่มัลแวร์ครั้งใหญ่ที่สุดครั้งหนึ่งในประวัติศาสตร์วงการไอที

Malwarebytes ตรวจสอบพบว่าแฮ็กเกอร์รายนี้เช่าเซิร์ฟเวอร์ Azure บวกกับเซิร์ฟเวอร์ของตัวเอง แล้วลงโฆษณาผ่านระบบของ Yahoo ให้อยู่ในรูปไฟล์ Flash โดยฝังโค้ดประสงค์ร้ายไว้ในโฆษณา ถ้าหากผู้ใช้ที่โชคร้ายเปิดมาพบโฆษณาชุดนี้ และ Flash Player ในเครื่องไม่ได้อัพเดตเป็นเวอร์ชันล่าสุด ก็จะโดนเจาะผ่านช่องโหว่ของ Flash ทันที

ความร้ายแรงของการแพร่มัลแวร์รอบนี้อาศัยช่องโหว่ที่ผู้ใช้จำนวนมากไม่ยอมอัพเดต Flash บวกกับเครือข่ายโฆษณาของ Yahoo ที่เข้าถึงเว็บใหญ่ๆ เป็นจำนวนมาก ทำให้มีคนที่ได้รับผลกระทบในวงกว้าง

นักวิจัยความปลอดภัยระบบไอทีของ Zimperium ประกาศข่าวเรื่องการค้นพบช่องโหว่ Stagefright ซึ่งเป็นช่องโหว่ในระบบปฏิบัติการ Android ที่ผู้ไม่หวังดีอาจใช้เป็นช่องทางในการเจาะเข้าสู่อุปกรณ์ที่รันระบบปฏิบัติการดังกล่าวด้วยการส่ง MMS ซ่อนมัลแวร์มาล่อผู้ใช้

Trend Micro ออกรายงานวิเคราะห์การทำงานของ RCSAndroid ซอฟต์แวร์ดักฟังแบบเจาะลึกจาก Hacking Team ที่หลุดออกมาพร้อมเอกสารจำนวนมาก

เอกสารแสดงให้เห็นว่ากระบวนการเจาะระบบของ Hacking Team สำหรับแอนดรอยด์แบ่งออกเป็นสี่ส่วน ได้แก่ การเจาะระบบ, ซอฟต์แวร์ระดับล่างที่เป็นโค้ดเนทีฟ, ซอฟต์แวร์ระดับบนเป็นจาวา, และเซิร์ฟเวอร์ควบคุมสั่งการ

กูเกิลเริ่มบังคับใช้มาตรการบล็อคโปรแกรมไม่พึงประสงค์ที่เริ่มมา ตั้งแต่ปีที่แล้ว และเริ่ม บล็อคแม้แต่ตัวหน้าเว็บดาวน์โหลดตั้งแต่ต้นปีที่ผ่านมา เมื่อสัปดาห์ที่ผ่านมาก็ประกาศว่าจะบังคับใช้นโยบายนี้มากขึ้นทำให้ผู้ใช้พบหน้าจอเตือนมากขึ้นเรื่อยๆ ตอนนี้โปรแกรมดังอย่าง uTorrent ก็ถูกบล็อคด้วยนโยบายนี้เรียบร้อยแล้ว

uTorrent ถูกบล็อคเพราะบัลเดิลซอฟต์แวร์ OpenCandy เข้ามาในตัวเพื่อเก็บค่าโฆษณา ตอนนี้ผู้ผลิตโปรแกรมป้องกันไวรัสหลายรายรายงานว่า uTorrent.exe กลายเป็นมัลแวร์ เช่น AVware, NOD32, Fortinet, GData, Symantec, และ VIPRE

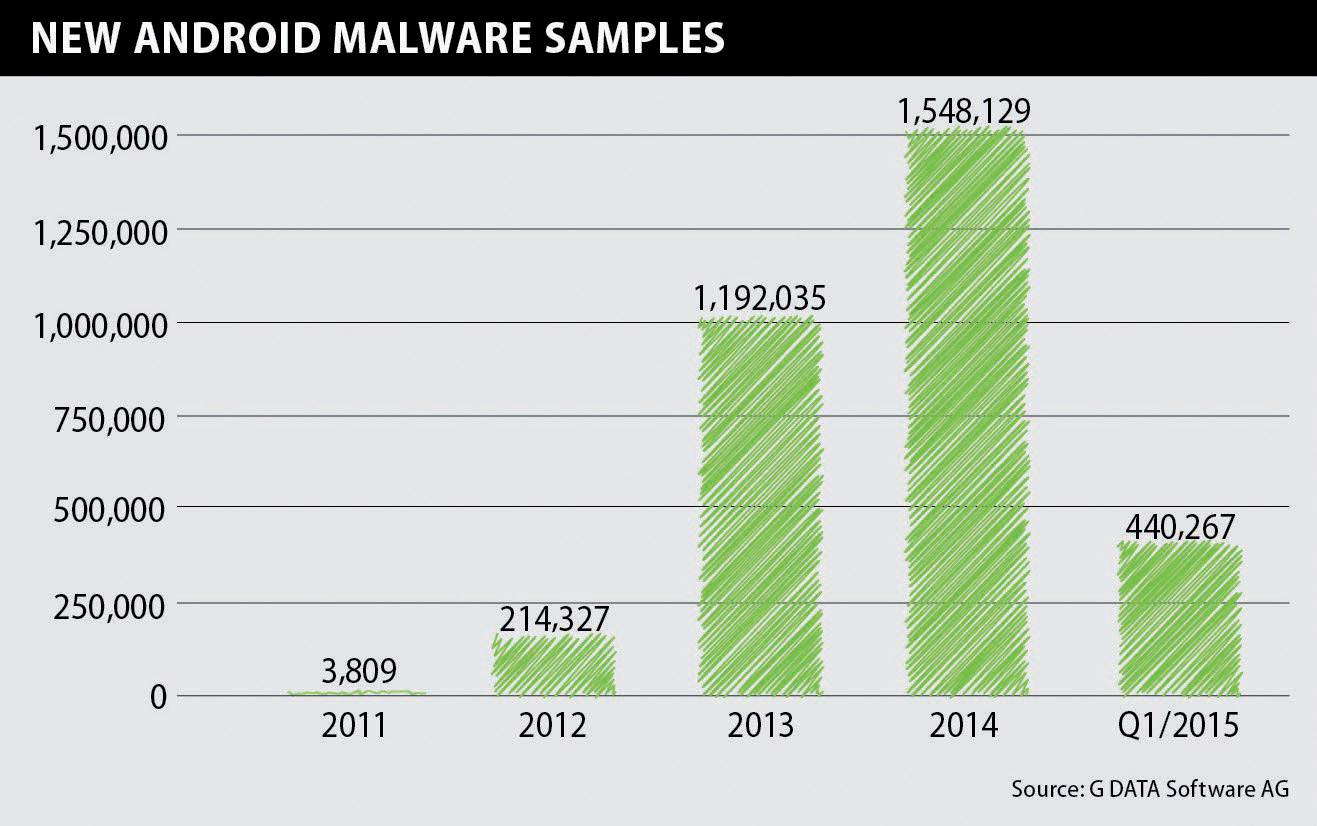

รายงานมัลแวร์บนระบบปฏิบัติการ Android ของ G DATA ผู้ผลิตซอฟต์แวร์ด้านความปลอดภัยสัญชาติเยอรมัน ในไตรมาสแรกแสดงให้เห็นว่าในระยะเวลา 3 เดือนที่ผ่านมา มีมัลแวร์เกิดใหม่ 440,267 ตัว หรือเท่ากับว่ามีมัลแวร์เกิดใหม่ทุก 18 วินาที

ในไตรมาสแรกปี 2015 มัลแวร์เกิดใหม่ 440,267 ตัว เพิ่มขึ้นจากไตรมาสแรกปี 2014 ถึง 21% (363,153) และไตรมาสสุดท้ายปี 2014 ที่ 6.4% (413,871)

มัลแวร์เข้ารหัสข้อมูลเรียกค่าไถ่ (ransomware) กลายเป็นธุรกิจใต้ดินทำเงินได้อย่างมีประสิทธิภาพไปทั่วโลก ก่อนหน้านี้คนร้ายมักอาศัยการส่งอีเมลมาหลอกล่อให้เหยื่อดาวน์โหลดซอฟต์แวร์มารันบนเครื่อง แต่เมื่อกำไรเริ่มดีขึ้นมากๆ ตอนนี้ ZScaler ก็รายงานว่าพบการซื้อแบนเนอร์มาเพื่อติดตั้ง ransomware เข้าเครื่องของเหยื่อ

ทาง ZScaler ระบุว่าเครือข่ายโฆษณาที่พบโฆษณานำไปสู่มัลแวร์เช่นนี้มาจาก Sunlight Media มากที่สุด เมื่อเหยื่อคลิกโฆษณาแล้วจะนำไปสู่เว็บที่มีโค้ดมุ่งร้ายเป็นแฟลชและจาวาสคริปต์เพื่อเจาะช่องโหว่ MS13-009 ซึ่งเป็นช่องโหว่ตั้งแต่ปี 2013 จากนั้นจะรันโค้ดเพื่อดาวน์โหลดมัลแวร์ Cryptowall 3.0 มาติดตั้งในเครื่อง

จากข่าว กูเกิลเปิดศึกกับโฆษณาฝังเว็บเพจ (Ad Injector) โดยแบนส่วนเสริมบางตัวของ Chrome วันนี้กูเกิลออกมาเผยผลการศึกษาเรื่องวงการ Ad Injector ที่ร่วมกับมหาวิทยาลัย University of California, Berkeley และ Santa Barbara

วิธีเก็บสถิติของกูเกิลคือฝังโค้ดตรวจจับว่าผู้ใช้โดน Ad Injector หรือไม่ลงในเว็บเพจของกูเกิลเอง และได้ข้อมูลของ Ad Injector เป็นหลักสิบล้านรายไปวิเคราะห์ ผลออกมาว่าผู้ใช้เน็ตกลุ่มตัวอย่าง 5.5% โดน Ad Injector เข้าแล้ว (ถ้าแยกตามระบบปฏิบัติการคือ 5.1% ของเพจวิวจากผู้ใช้ Windows และ 3.4% จากแมค โดนฝังโฆษณา)

เมื่อวันที่ 29 เมษายนที่ผ่านมากรมสอบสวนคดีพิเศษหรือ DSI มีหนังสือแจ้งเตือนภายในหน่วยงานจากสำนักเทคโนโลยีและศูนย์ข้อมูลการตรวจสอบ ระบุถึงระดับการระบาดของมัลแวร์เรียกค่าไถ่ข้อมูล (ransomware) ที่กำลังระบาด ระบุว่าระบบเมลของ DSI เองสามารถลบกรองมัลแวร์เหล่านี้ได้ไปถึง 82 รายการ และยังมีการแจ้งปัญหาจากหน่วยงานต่างๆ อีกจำนวนมาก

ทาง DSI แนะนำในหน่วยงานว่าหากพบอีเมลจากคนที่ไม่รู้จัก หรือแม้จะรู้จักแต่ไม่รู้เหตุผลว่าจะส่งอีเมลมาทำไม ให้โทรสอบถามอีกครั้ง หากไม่สามารถยืนยันได้ว่าเจ้าตัวเป็นผู้ส่งจริงให้ลบอีเมลทิ้งเสีย

หลังมีข่าวเอกสารของ DSI ทาง ThaiCERT ออกมาแนะนำกระบวนการป้องกัน

เซิร์ฟเวอร์ที่แชร์กันของตำรวจสี่เมืองและสำนักงานนายอำเภออีกหนึ่งเมืองในรัฐเมนติดมัลแวร์ megacode หลังจากมีผู้ใช้ดาวน์โหลดไฟล์มารันบนเซิร์ฟเวอร์

ทางตำรวจยอมจ่ายเงิน 300 ยูโร หรือ 318 ดอลลาร์ผ่านบิตคอยน์เพื่อจะได้กุญแจถอดรหัสมาทำงานต่อไป

เจ้าหน้าที่ฝ่ายไอทีได้สำรองข้อมูลเอาไว้แล้ว แต่ช่องว่างของการออกแบบระบบสำรองข้อมูลทำให้ข้อมูลในเซิร์ฟเวอร์สำรองถูกเข้ารหัสไปพร้อมกัน ทางฝ่ายไอทีติดตั้งเซิร์ฟเวอร์ใหม่เพื่อให้แน่ใจว่ารอบต่อไปจะสามารถทำงานต่อได้ทันทีในกรณีติดมัลแวร์เช่นนี้

ที่มา - Network World

INTERPOL ร่วมมือกับ Digital Crimes Unit (DCU) ของไมโครซอฟท์ ไล่ปิดศูนย์ส่งคำสั่งของบอตเน็ต Simda พร้อมกันทั่วโลก

Simda ตอนนี้ติดคอมพิวเตอร์ถึง 770,000 เครื่อง มันเปิดช่องโหว่ให้แฮกเกอร์เข้ามาควบคุม ระบบการพัฒนาเป็นโมดูลทำให้สามารถโจมตีได้หลายอย่าง เช่น ดึงข้อมูลส่วนตัว, เก็บข้อมูลธนาคาร, ขุดบิทคอยน์, คลิกโฆษณา, ติดตั้งซอฟต์แวร์ที่มีคนจ่ายเงินค่าติดตั้ง

Simda แพร่ระบาดหนักขึ้นเรื่อยๆ ในช่วงต้นปีที่ผ่านมา เฉพาะสองเดือนแรกของปีนี้มีเครื่องติดเพิ่มขึ้นประมาณ 90,000 เครื่อง

- Read more about INTERPOL ร่วมมือไมโครซอฟท์ปิดการทำงานบอตเน็ต Simda

- 2 comments

- Log in or register to post comments

FireEye ออกรายงานถึงกลุ่มแฮกเกอร์ที่ทางบริษัทตั้งชื่อให้ว่า APT 30 เป็นกลุ่มที่ใช้มัลแวร์ระดับสูงเจาะข้อมูลจากเครือข่ายรัฐบาลชาติอาเซียนและเอเชียใต้ ปฎิบัติการเริ่มมาตั้งแต่ปี 2004

กลุ่ม APT 30 จะปฎิบัติการมากขึ้นในช่วงการประชุมอาเซียน, ช่วงที่มีเหตุการณ์พิพาทด้านเขตแดนระหว่างจีน, อินเดีย, และชาติอาเซียนอื่น

มัลแวร์หลักของกลุ่มนี้คือ BACKSPACE ถูกพัฒนาอย่างเป็นระบบ มีโมดูลตั้งแต่ความสามารถพื้นฐาน เช่น การเรียกกลับศูนย์, ระบบอัพเดต, และฟีเจอร์อื่นๆ ที่ใส่เข้าไปเพิ่มเติมได้ นอกจากนี้ยังมีเครื่องมืออื่นๆ ที่ FireEye ระบุว่ามาจากกลุ่มเดียวกัน ได้แก่ SHIPSHAPE, SPACESHIP, และ FLASHFLOOD เครื่องมือเหล่านี้ออกแบบมาสำหรับการดึงข้อมูลจากเครือข่ายที่แยกออกจากอินเทอร์เน็ต

Kaspersky รายงานผลการวิเคราะห์การเข้ารหัสของมัลแวร์ TorLocker หรือชื่อที่ทางบริษัทเรียกคือ Trojan-Ransom.Win32.Scraper โดยตอนนี้พบสองรุ่นที่ระบาดคือ 1.0.1 และ 2.0 มุ่งโจมตีชาวญี่ปุ่น เรียกค่าไถ่ข้อมูลประมาณ 300 ดอลลาร์ โดยตอนนี้สามารถถอดรหัสไฟล์ได้บางส่วนแล้ว

มัลแวร์จะไล่ลบ system recovery point ของระบบ แล้วเข้ารหัสไฟล์รูปภาพ, วิดีโอ, เอกสาร, อิมเมจฮาร์ดดิสก์, และไฟล์บีบอัดแทบทุกสกุล ไปจนถึงไฟล์กุญแจเข้ารหัส จากนั้นจึงดาวน์โหลด Tor เพื่อเชื่อมต่อกับเซิร์ฟเวอร์แล้วเรียกค่าไถ่

กูเกิลประกาศปรับปรุง Google Safe Browsing จากเดิมที่เคยเตือนเฉพาะ "เว็บไซต์อันตราย" จะเพิ่มเป็นการเตือนว่า "เว็บไซต์นี้มีโปรแกรมอันตราย" (harmful programs) หรือโปรแกรมไม่พึงประสงค์/น่ารำคาญ (unwanted software) และพยายามหลอกให้ผู้ใช้ติดตั้งโปรแกรมเหล่านี้

ปีที่แล้ว Chrome สามารถช่วยกรองไฟล์ไม่พึงประสงค์ ได้แล้ว แต่จะช่วยกรองเฉพาะก่อนดาวน์โหลดไฟล์ลงเครื่องเท่านั้น คราวนี้ Safe Browsing จะเตือนตั้งแต่เข้าเว็บเป็นหน้าเพจสีแดงเลย ซึ่ง API นี้ถูกเรียกใช้งานโดย Chrome, Firefox และ Safari อยู่แล้ว

Bromium Labs รายงานถึงมัลแวร์ที่เริ่มระบาดในช่วงหลังชื่อว่า TeslaCrypt มัลแวร์เรียกค่าไถ่ข้อมูล (ransomware) ที่ต่างจากมัลแวร์ประเภทเดียวกันในกลุ่มเพราะมันมุ่งเป้าไปที่ไฟล์เกมโดยเฉพาะ

มัลแวร์ตัวนี้อาศัยช่องโหว่ของ Flash ตั้งแต่ปี 2013 ร่วมกับช่องโหว่ใหม่ที่เพิ่งพบในปีนี้จากนั้นจึงติดตั้งซอฟต์แวร์ในเครื่องแล้วค้นหาไฟล์นามสกุลต่างๆ 185 นามสกุล เพื่อเข้ารหัส โดยมากกว่า 50 นามสกุลเป็นไฟล์เซฟเกม เช่น Call of Duty, Starcraft, Diablo, Fallout, Minecraft, Warcraft ฯลฯ แม้ว่าไฟล์เหล่านี้จะไม่ได้ทำอันตรายแต่เกมเมอร์จำนวนหนึ่งอาจจะยอมจ่ายเพราะต้องการเก็บสถิติ หรือเซฟเกมที่สำคัญๆ

จนตอนนี้ยังไม่มีรายงานช่องโหว่ของ TeslaCrypt ที่จะใช้ช่วยเหลือเหยื่อเพื่อถอดรหัสไฟล์กลับออกมา

หลังจากเมื่อปลายสัปดาห์ที่แล้ว นักวิจัยด้านความมั่นคงปลอดภัยจาก Bluebox เปิดเผยว่าโทรศัพท์มือถือ Xiaomi Mi4 มีมัลแวร์ฝังมาพร้อมเครื่อง และใช้ Android รุ่นดัดแปลงที่มีช่องโหว่จำนวนมาก แต่ภายหลังทาง Xiaomi ได้ออกมาปฏิเสธข่าวดังกล่าว ล่าสุดมีแถลงการณ์เพิ่มเติมในเรื่องนี้แล้ว

ทาง Xiaomi แจ้งว่าโทรศัพท์มือถือ Mi4 ที่ทาง Bluebox ซื้อมาจากตัวแทนจำหน่ายในประเทศจีนนั้นที่จริงแล้วเป็นเครื่องเลียนแบบ โดยตัวเครื่องมีจุดที่แตกต่างจากเครื่องจริงอย่างเห็นได้ชัด หมายเลขอีมี่ของเครื่องเป็นของปลอม และรอม MIUI ที่ติดตั้งในเครื่องไม่ใช่เวอร์ชันทางการ

มีอัพเดตเพิ่มเติมจากทาง Xiaomi ท้ายข่าว

นักวิจัยด้านความมั่นคงปลอดภัยจาก Bluebox เปิดเผยว่าโทรศัพท์มือถือ Xiaomi Mi4 มีมัลแวร์ฝังมาพร้อมเครื่อง และใช้ Android รุ่นดัดแปลงที่มีช่องโหว่จำนวนมาก

มัลแวร์ตัวแรกคือแอพ Yt Service ซึ่งจะรัน service ชื่อ DarthPusher เพื่อทำหน้าที่แสดงโฆษณา แอพนี้จงใจตั้งชื่อแพคเกจเพื่อหลอกให้ผู้ใช้เข้าใจว่าตัวแอพถูกพัฒนาขึ้นมาโดย Google (ชื่อแพคเกจของแอพนี้คือ com.google.hfapservice) มัลแวร์ตัวต่อมาคือแอพ PhoneGuardService (com.egame.tonyCore.feicheng) เป็นโทรจัน และตัวสุดท้ายคือแอพ AppStats (org.zxl.appstats) เป็นมัลแวร์ SMSreg

ท่าทางปัญหาเรื่อง Lenovo ใส่โปรแกรมสแปม Superfish เข้ามาในเครื่องลูกค้านั้นใกล้จะจบแล้วนะครับ ( ข่าวเก่า ) ล่าสุด Lenovo ได้ปล่อยเครื่องมือสำหรับถอนการติดตั้ง Superfish แบบอัตโนมัติออกมาแล้ว ผู้ใช้สามารถดาวน์โหลดได้ ที่นี่ ซึ่งถ้าไม่ต้องการใช้โปรแกรมดังกล่าวก็สามารถดำเนินการลบเองได้เช่นกัน โดย Lenovo ได้ทำคู่มือการถอนการติดตั้งอย่างละเอียดไว้ในลิงค์ข้างต้น และถ้ามีเบราว์เซอร์อื่นเช่น Firefox ติดตั้งอยู่ก็ต้องไปไล่ลบในตัวเบราว์เซอร์ด้วย

มีลูกค้าโน้ตบุ๊กค่าย Lenovo บางรุ่นแจ้งว่าพบโปรแกรมสแปม-โฆษณา (adware) ชื่อ Superfish ถูกติดตั้งมาในเครื่องตั้งแต่โรงงาน เมื่อใช้คอมพิวเตอร์เหล่านี้เข้าเว็บแล้วจะพบโฆษณาของบริษัท VisualDiscovery ฝังเข้ามาบนหน้าเว็บต่างๆ

ปัญหานี้ถูกพบมาตั้งแต่เดือนกันยายน 2014 โดยลูกค้าเข้าไปแจ้งในฟอรั่มของ Lenovo ส่วนตัวแทนของบริษัทก็ตอบกระทู้ว่าลบ Superfish ออกจากระบบของเครื่องในสต๊อกชั่วคราว ส่วนกรณีของเครื่องที่ขายไปแล้ว ทางบริษัทได้ขอให้ Superfish อัพเดตเพื่อแก้ปัญหาของลูกค้า อย่างไรก็ตาม ตัวแทนของ Lenovo ก็โพสต์สนับสนุนว่า Superfish ช่วยให้ลูกค้าค้นหาสินค้าที่ต้องการได้ง่ายขึ้น

Kaspersky รายงานถึงกลุ่มผู้สร้างมัลแวร์รายหนึ่งที่ทาง Kaspersky ตั้งชื่อให้ว่ากลุ่ม Equation โดยกลุ่มนี้ทำงานมานานกว่าสิบปีผลิตมัลแวร์ออกมาหลายรุ่นหลายสาย และใช้เครืื่องมือที่ซับซ้อน

เทคนิคที่กลุ่ม Equation ใช้คือการฝังมัลแวร์ลงในเฟิร์มแวร์ของฮาร์ดดิสก์โดยตรง กระบวนการนี้ทำให้เฟิร์มแวร์ทำงานร่วมกับมัลแวร์ในตัวฮาร์ดดิสก์ เฟิร์มแวร์อาจจะไม่ยอมลบข้อมูลบางส่วนบนดิสก์แม้ผู้ใช้จะสั่งให้ฟอร์แมตดิสก์ไปแล้วก็ตาม หรือบางครั้งเฟิร์มแวร์จะสำเนาข้อมูลไว้ในส่วนที่มองจากระบบปฎิบัติการมองไม่เห็น เพื่อให้ผู้สร้างมัลแวร์กลับมาเอาข้อมูลออกไปภายหลัง

เฟซบุ๊กประกาศบริการ ThreatExchange ระบบแลกเปลี่ยนภัยออนไลน์โดยเฉพาะการแพร่กระจายมัลแวร์และเว็บฟิชชิ่ง โดยจะเปิด API ให้สมาชิกเข้ามาแชร์ภัยออนไลน์ให้กับสมาชิกรายอื่นๆ เป็นมาตรฐาน

ThreatExchange จะเปิดให้ผู้รายงานสามารถกำหนดได้ว่าสมาชิกคนใดจะได้รับรายงาน เพราะบางครั้งรายงานมีข้อมูลสำคัญอยู่ด้วย และการแชร์ข้อมูลเป็นวงกว้างอาจจะเป็นผลเสีย

ฐานข้อมูลเริ่มต้นจะมาจากจากเฟซบุ๊กเองที่มีระบบ ThreatData อยู่ก่อนแล้ว และบริษัทที่ประกาศร่วมมือกันได้แก่ Bitly, Dropbox, Tumblr, เฟซบุ๊ก, ทวิตเตอร์, และยาฮู

Trend Micro รายงานถึงมัลแวร์ XAgent มัลแวร์ที่เจาะจงเป้าหมายในกลุ่มการทหาร, รัฐบาล, อุตสาหกรรมที่เกี่ยวกับความมั่นคง, และสื่อ ทาง Trend Micro เชื่อว่าเป็นปฎิบัติการต่อเนื่องมาจากปีที่แล้ว ที่ Trend Micro เรียกชื่อว่า Pawn Storm ที่พบเมื่อปีที่แล้ว

XAgent มีสองรุ่น คือ แอพพลิเคชั่นที่ชื่อว่า XAgent และเวอร์ชั่นปลอมตัวเป็นเกม MadCap กระบวนการติดมัลแวร์นี้ยังไม่แน่ชัดนัก แต่อุปกรณ์ที่ติดไม่จำเป็นต้องเจลเบรกแต่อย่างใด แต่บน iOS 8 นั้นการติดตั้งจะไม่สมบูรณ์ ตัวมัลแวร์ไม่สามารถทำงานได้อัตโนมัติ และไอคอนที่ซ่อนไว้ก็แสดงออกมา

- Read more about XAgent มัลแวร์เฉพาะกลุ่ม เก็บข้อมูลจากอุปกรณ์ iOS

- 1 comment

- Log in or register to post comments

บริษัทความปลอดภัย Avast รายงานพฤติกรรมของเกมไพ่ Durak บน Google Play ที่มีคนดาวน์โหลดไปแล้ว 5-10 ล้านครั้ง (ตามสถิติของกูเกิล)

เกมนี้ฉากหน้าเป็นเกมไพ่ธรรมดา เล่นได้ปกติ แต่เมื่อลงเกมผ่านไปหลายๆ วัน (เช่น 7 วัน) แล้วบูตเครื่องใหม่จะพบข้อความแจ้งเตือนว่าเครื่องเราโดนแฮ็ก ติดไวรัส หรือไม่อัพเดต (ข้อความแตกต่างกันออกไปแบบสุ่ม) ข้อความเหล่านี้เป็นข้อความหลอกให้เรากดอัพเดต ซึ่งจะพาเราไปยังเว็บเพจที่หลอกให้ดาวน์โหลดแอพหรือสมัคร SMS แบบเสียเงินราคาแพงอีกชั้นหนึ่ง

Avast พบพฤติกรรมแบบนี้กับแอพหลายตัวบน Google Play นอกจาก Durak แล้วยังมีแอพชื่อ IQ Test และ History (แต่ Durak มีคนดาวน์โหลดมากที่สุด)

Bruce Schneier นักวิจัยด้านความปลอดภัยออกมาเรียกร้องให้บริษัทความปลอดภัยปล่อยข้อมูลของมัลแวร์ให้เร็วกว่าเดิม หลังจากพบว่าบริษัทเหล่านี้ถือข้อมูลมัลแวร์สำคัญที่อาจจะเกี่ยวข้องกับรัฐบาลไว้นานนับปี

กรณีที่เกิดขึ้นคือ มัลแวร์ Regin ที่เพิ่งมีรายงานกันช่วงเดือนที่แล้ว แต่ปรากฎว่าบริษัทความปลอดภัยทั้งหมดมีตัวอย่างมัลแวร์มาตั้งแต่ปี 2008 หรือ 2009 บริการอย่าง VirusTotal ก็มีข้อมูลของมัลแวร์ตัวนี้อยู่เงียบๆ ตั้งแต่ปี 2011 ส่วน Microsoft security และ F-Secure ก็ป้องกันมัลแวร์ตัวนี้ได้ตั้งแต่ 2011 เช่นกัน แต่ไม่มีใครเผยแพร่รายละเอียดออกมา

หลายคนคงคุ้นเคยกับโฆษณาของโทษและอันตรายของบุหรี่ทั้งต่อตัวผู้สูบเองและคนรอบข้างแล้ว แต่โทษของมันกลับข้ามมากระทบกับคอมพิวเตอร์ด้วยเมื่อมีข่าวลือว่ามีการฝัง malware เข้าไปในบุหรี่ไฟฟ้าที่ผลิตจากประเทศจีน

Symantec ตรวจพบมัลแวร์ที่อาจจะมีความซับซ้อนมากที่สุดตั้งแต่ที่เคยเจอ โดยมัลแวร์ตัวนี้ชื่อว่า Regin เชื่อว่าถูกใช้ในการสอดแนมมาตั้งแต่ปี 2008 โดยพบมากในองค์กรเอกชนและรัฐบาล

โดยตัวของมันเองนั้นออกแบบมาเพื่อดักจับข้อมูอย่างครบวงจร มีความสามารถในการซ่อนตัว ดักพาสเวิร์ด ควบคุมเมาส์ของเครื่องที่ติดเชื้อ บันทึกภาพหน้าจอ เปิดประตูหลัง หรือแม้กระทั่งกู้คืนไฟล์ที่ถูกลบ