Jonathan Bouman นักวิจัยความปลอดภัยไซเบอร์รายงานถึงการทดลองสแกนหา S3 bucket ที่คอนฟิกผิดพลาดโดยเจาะจงโดเมนของแอปเปิลโดยเฉพาะ และพบว่าโดเมน live-promotions.apple.com นั้นเป็น AWS S3 ที่เปิดสิทธิให้ใครเขียนไฟล์ก็ได้ นับเป็นความผิดพลาดร้ายแรง

กระบวนการหาช่องโหว่นี้ Bouman โดยสแกนหาโดนเมนย่อยของ apple.com จากนั้นตรวจสอบ หาโดเมนย่อยของแอปเปิลทั้งหมด แล้วกรองเฉพาะเว็บที่มี header X-Amz-Bucket-Region

ซึ่งแสดงว่าจริงๆ ภายในเป็น S3 จากนั้นตรวจดูว่าการเข้าเว็บจะเกิดอะไรขึ้น

เว็บทั้งหมดมักตอบ Access Denied ตามปกติที่คนทั่วไปมักเข้าถึงไฟล์ของ S3 bucket ตรงๆ ไม่ได้ แต่มีโดเมนเดียว คือ live-promotions.apple.com กลับสามารถลิสต์ไฟล์ขึ้นมาได้ เมื่อตรวจดูพบว่าสามารถอัพโหลดไฟล์ได้อีกด้วย

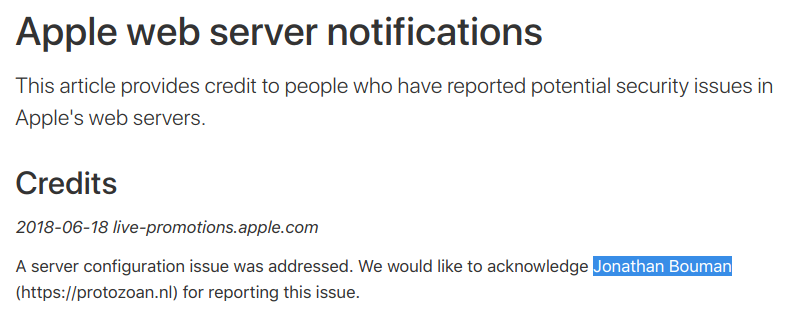

Bouman รายงานเรื่องนี้ไปยังแอปเปิลได้รับอีเมลตอบ ยืนยันปัญหาภายในเวลา 4 ชั่วโมง และแก้ปัญหานี้ภายในหนึ่งวัน หลังจากนั้น แอปเปิลก็แจ้งคำขอบคุณบนหน้าเว็บ เว็บขอบคุณค่อนข้างยาวเฉพาะปี 2018 ก็หลายสิบรายการ โดยแอปเปิลระบุไว้ด้วยว่าโดเมนใดที่พบปัญหา (รายการแรกของปี 2018 เป็น Apple.com โดยตรง)

ที่มา - @jonathanbouman ผ่านทาง Hacking & Security Book

Comments

ระระ เร็วส์

สิบน -> สิบ

คอนฟิด -> คอนฟิก

ไม่เหมือนบริษัทโทรคมนาคมหน้ามึนแห่งหนึ่ง...

ุุุ่ถ้าคนรายงานอยู่นประเทศเดียวกันนี้ไม่อยากคิดเลย ยิ่งคนรายงานเป็นคนชาติเดียวกันด้วยยิ่งไม่อยากคิดมากๆเลย

ต้องชมบริษัทที่ว่านะ พวกเขาทำงานกันเร็วเหมือนกัน

.... ฟ้องดำเนินคดี เร็ว!!!

เร็วสิครับ ผมเคยทำงานร่วมกับ บริษัทที่ว่านี่ เมื่อ 10 กว่าปีก่อน โอ้โห สัญญาร่างแก้โคตรเร็ววันต่อวันทุกวัน(ภาษาอังกฤษด้วยนะ) แถมลักไก่ใส่ เนื้อหาบ้าๆบอๆ แบบ บริษัท(เขา) ไม่รับประกันยอดขายขั้นต่ำใดๆทั้งสิน แต่บริษัท(เรา)มีความรับผิดชอบไม่จำกัดต่อความเสียหายใดๆที่เกิดขึ้น ท้วงกันไปมันก็ยัดอะไรแปลกๆมาอีก

แต่พนักงาน technical คุยกันไม่รู้เรื่อง implement concept ยังไปไม่ถึงไหน วันๆอ่านแต่สัญญามัน

ต่างกับทรู แม่งไล่ฟ้องคนแจ้ง WTF

ทำไมบริษัทในบ้านเรา เค้าถึงไม่เลียนแบบวิธีการทำงานดีๆจากบริษัทระดับโลกแบบนี้มั่งนะ

..: เรื่อยไป

Think Global, Act Local

ก็ทำไปแล้วคนทำไม่ได้อะไรนี่ครับ

ผมเน้น "คน" นะครับ

โดนแฮกชิมิ

Apple ไม่ออกมาบอกว่าโดน Hack อ่อ 5555

ต้องขอบคุณ"จริง"นะที่แสดงตัวอย่างที่ไม่ดีอย่าทำตามให้แอปเปิ้ลไม่เดินตาม