[セキュリティ] カテゴリの記事

全120件 (120件中 51-100件目)

-

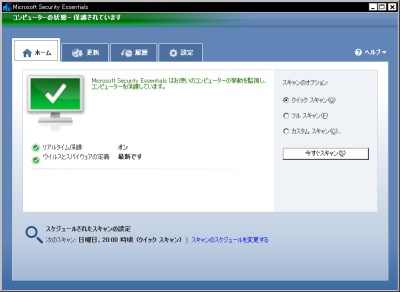

無料のウイルス対策ソフト「Microsoft Security Essentials」

Microsoftから無料のウイルス対策ソフトMicrosoft Security Essentials(MSE)がリリースされたので、早速、試してみました。元々は有料のウイルス対策ソフト(Windows Live OneCare)だったようです。ご覧の通り、MSEのメイン画面は非常にシンプルで、操作は簡単です。また、少なくとも無料のウイルス対策ソフトAVGとは相互に競合することはないようです。常駐していても動作は軽快で、スキャンもすぐに終わります(動作環境:Windows XP SP3 / Celeron M @1.73GHz / 2GB RAM)。有料のウイルス対策ソフトが高価なため、使用期限切れになっても更新していないような方は、このMSEを使ってみてはいかがでしょうか。ちなみにhttp://www.microsoft.com/security_essentials/?mkt=ja-jpではなく、http://www.microsoft.com/security_essentials/にアクセスすると、「お住まいの国または地域では利用できません お客様のお住まいの国または地域では、Microsoft Security Essentials を利用できません。Microsoft Security Essentials に関心をお寄せいただき、ありがとうございます。」という謎のメッセージが表示されていました(Internet Explorer 8 でアクセス)。(ご注意)noahnoah研究所のブログ(http://plaza.rakuten.co.jp/noahnoah/)の記事にコメントを入れたりトラックバックする場合は、楽天ブログへのログインが必要です。記事へのリンクがなく、直接言及する内容がないトラックバックはお断りします。

2009.10.01

コメント(0)

-

顔を隠したいなら掲載しない方がいい

ブログなどに掲載している子供や友人の顔にモザイクをかけたり、目の周りだけマスキングする方がいらっしゃいますが、顔を隠したいなら、無理して掲載しなくてもいいと思います。もちろん、人を故意に傷つけたり、失礼にならなければ、どのように加工して掲載しようが自由なのですが、たとえば、赤の他人の写真を偽って掲載していたり、有名人の非公開な家族や未成年の犯罪者などでないかぎり、顔や目を隠す意図がわかりません。可愛い自分の子供の写真を見た人が誘拐すると思い込んでいる親馬鹿な人もいますが、あらゆる人の顔にモザイクをかけた写真を見ると、少し不気味に感じてしまいます。特に目の部分をくりぬくように塗りつぶされていると、かなり痛々しい印象を受けます。私は自分の顔はもちろん、身内や知人の顔でも構わず、そのままWebサイト上に掲載していますけど、それで困ったことはありません。ちなみに、素人に肖像権はないので、無断で撮影された画像を掲載されたからといって何も請求できないのですが、名誉を傷つけるような使い方や、何かに悪用された場合は、高い代償を支払ってもらえるでしょう。(お知らせ)noahnoah研究所は、2016年2月から "http://ito.o.oo7.jp/nnl/" に引っ越しています。従来のサイト "http://homepage3.nifty.com/nnl/" や "http://freett.com/nnl/" にはアクセスできません。お手数ですが、ブックマーク先は "http://ito.o.oo7.jp/nnl/" に変更してください。[Googleでnoahnoah研究所のブログ内を検索]※noahnoah研究所のブログ(https://plaza.rakuten.co.jp/noahnoah/)に掲載した画像および文章の盗用はおやめください。出典元「noahnoah研究所」を示していただければ、事前許可を得ることなく使用しても構いません(事後報告があれば嬉しい程度)→ noahnoah研究所に戻る→ noahnoah研究所掲示板(^o^)に行く→ 伊藤@横浜へ直接メールを送る→ 伊藤@横浜のROOMへ行くnoahnoah研究所のブログ(カテゴリー一覧)├カテゴリー[ 車 ]├カテゴリー[ 家作り ]├カテゴリー[ 太陽光発電 ]├カテゴリー[ 家電 ]├カテゴリー[ ネコ ]├カテゴリー[ セキュリティ ]├カテゴリー[ 熱帯魚 ]├カテゴリー[ 健康 ]├カテゴリー[ 食べ物・飲み物 ]├カテゴリー[ 旅行・観光 ]├カテゴリー[ 庭いじり ]├カテゴリー[ ゲーム ]├カテゴリー[ 楽天ブログ ]└カテゴリー[ その他 ]

2009.06.16

コメント(2)

-

JavaScriptの強要がサイト訪問者を危険にさらす

JavaScriptを有効にしないとコンテンツを利用できないフラッシュだらけの企業サイトが増えていますが、例えるなら、インフルエンザ予防のためにマスクをかけている人が電車に乗ろうとしたところ、駅員から「マスクを外さないと乗車させないぞ」と言われているようなものです。企業と取引する上で必要のないことを強要していることに気付いていないという点で、サイト管理者および経営責任者は馬鹿だと思います。JPCERT/CCからJavaScript が埋め込まれる Web サイトの改ざんに関する注意喚起が行われています。不正に書き換えたサイトに危険なJavaScript を埋め込み、Flash PlayerやAdobe Reader(PDF)のセキュリティ上の欠陥を利用して攻撃する手口が多発しているとのことです。改ざんされたサイトは見た目では分からないので、知らないうちに悪意のあるプログラムをPCに仕込まれてしまいます。Flash Playerなどを最新版にすれば問題ないらしいですが、今後も新たな欠陥が見つかってもすぐに修正されるとは限りません。FlashやPDFをアンインストールして使えなくするか、ブラウザの設定を変更し、JavaScriptを無効にするしか、攻撃を防ぐことができません。たとえば、ブラウジングと電子メールの安全性を強化するハッカーや攻撃者から身を守ることができる 4 つのステップに書かれているように、事前に登録した信頼できるサイトのみJavaScriptを自動的に有効にする方法もありますが、信頼できるサイトかどうか調べるのは面倒です。JavaScript(フラッシュやPDF)を使わないサイトが増えてくれれば、危険な目に遭うことも少なくなると思います。そもそもJavaScriptが有効になっていないと全く使えない、フラッシュだらけのサイトが増えていることが異常な事態といえます。商品と直接関係のない独りよがりのフラッシュムービーをダラダラと見せられるのは勘弁して欲しいですね。※このnoahnoah研究所のブログ(http://plaza.rakuten.co.jp/noahnoah/)へのコメントまたはトラックバックには、楽天ブログへのログインが必要です。この記事にリンクしなかったり、内容について言及しないトラックバックは許可しません。

2009.05.20

コメント(2)

-

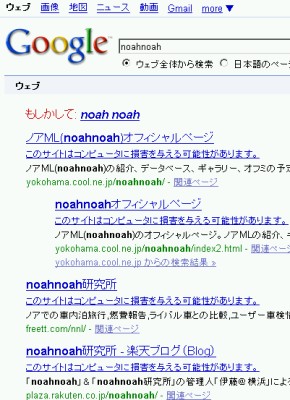

このサイトはコンピュータに損害を与える可能性があります

現在、Googleで検索すると、検索結果の全てに「このサイトはコンピュータに損害を与える可能性があります」という警告が付いてきます。おそらく、Google側の障害による誤動作なのでしょうが、自分のサイトがこのような扱いをされるのは、気持ちのいいものではありませんね。※このnoahnoah研究所のブログへのコメントまたはトラックバックには、楽天ブログにログインが必要です。この記事にリンクしなかったり、内容について言及しないトラックバックは許可しません。

2009.01.31

コメント(0)

-

KB958644

2008年10月23日付けでセキュリティ更新プログラムがリリースされています。MS08-067: 脆弱性 Server サービスにより、リモートでコードが実行されます。月例パッチのタイミング以外でリリースされたものは速やかに適用しないと危険ですので、とっととMicrosoft Updateしておきましょう。ただし、ほとんどのシステムで再起動が必要になると思います。※このnoahnoah研究所のブログにコメントまたはトラックバックする場合は、楽天ブログへのログインが必要です。この記事にリンクして内容について言及していないトラックバックは許可していません。

2008.10.24

コメント(1)

-

スパムサイトを駆逐してアクセスを増やす

自サイトへのアクセスを少しでも増やしたいと思っているなら、Googleに不正な検索結果の報告をしましょう。他サイトの一部を勝手にコピーして、自分のブログに貼り付け、検索サイトからのアクセスを稼ごうとする姑息な連中がいます。機械が自動でやっているらしく、複数のサイトからランダムに切り取って集めているので、内容も意味不明なものばかりです。また、そういうサイトへ不用意にアクセスすると、パソコンに不正なプログラムを仕込まれてしまうおそれもあり、知らぬうちに個人情報を盗まれる場合もあります。「ブラウザの操作および電子メール操作での安全性を高める」などを参考にして、ブラウザのセキュリティレベルを上げておくことをおすすめします。※このnoahnoah研究所のブログにコメントまたはトラックバックする場合は、楽天ブログへのログインが必要です。この記事にリンクして内容について言及していないトラックバックは許可していません。

2008.10.13

コメント(0)

-

アクセス記録の公開について

楽天ブログには自分のブログへのアクセス記録を確認する機能があり、IPアドレスやドメイン名の一部を知ることができます。しかし、キリ番の発表と称してアクセス記録をそのまま公開したり、ときどき企業名などを挙げて批判をする人もいます。いくら無料のブログとはいえ、私は守秘義務が生じると思っています。公開している以上、どこからいつアクセスされようが構わないのですから、アクセス記録を公開するのはやめましょう。そのうちアクセスする人がいなくなりますよ。※このnoahnoah研究所のブログにコメントまたはトラックバックする場合は、楽天ブログへのログインが必要です。この記事にリンクして内容について言及していないトラックバックは許可していません。

2008.10.05

コメント(0)

-

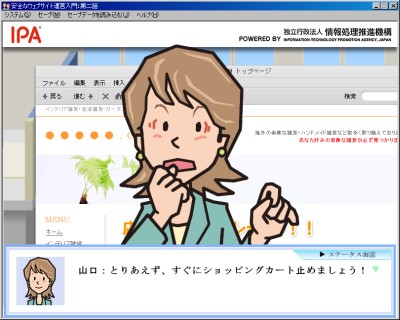

安全なウェブサイト運営入門をプレイ

IPA(情報処理推進機構)が6月に公開した「安全なウェブサイト運営入門」というゲームをプレイしてみました。サイズが68MBもあるわりにダウンロード速度が遅いので、サーバーの能力が弱いのか、いまだに人気があるのかわかりません。ゲームは敢えて危険な選択をしない限り、エンディングまで到達できる簡単なものでした。いきなりネットショップを任される主人公は、ゲームらしく名前や性別が選べ、男女各シナリオでセリフが少し変わっている部分もあります。スタッフロールの後に売り上げやショップランクがわかる認定証が表示されますが、普通にやれば「A」が取れると思います。序盤の選択ではどれを選んでもいいものもありますが、その場しのぎや目先の利益を優先した選択をすると、後で必ずしっぺ返しが来る作りになっています。7話構成になっており、各話ごとに補足コンテンツがあるので、興味のある人は更に学べるものの、男シナリオと女シナリオで分けているのが謎でした(差は不明)。通販ショップの運営者だけでなく、利用者もこのようなリスクがあることを知るためプレイするといいかもしれませんね。※このnoahnoah研究所のブログにコメントまたはトラックバックする場合は、楽天ブログへのログインが必要です。この記事にリンクして内容について言及していないトラックバックは許可していません。

2008.09.09

コメント(0)

-

犯行予告の通報先

「犯行予告共有サービス」と称する予告.inが話題になっていますが、善意かネタか分かりませんが、個人的にはマズいと思います。ITmediaでさえ、「総務相が、ネット上の犯行予告を検知できるソフトの開発費を来年度予算の概算要求に盛り込むと発言した。費用は数億円」という報道を受け、開発者の矢野さとるさん(26)は、犯行予告収集サイトを1人で2時間で構築・公開したなどという、まったく異なるシステムなのにもかかわらず、同じものを作ったと誤解を招くような取り上げ方をしています。そもそも、犯罪の予告などは各都道府県警察(都道府県警察本部のサイバー犯罪相談窓口等一覧)か、財団法人インターネット協会が運用しているインターネット・ホットラインセンターに通報すべきです。もちろん、匿名での通報も可能です(アクセス記録は取られているとは思いますが)。予告.inには「緊急性のある場合は110番か、ホットラインセンターへ通報しましょう」なんて書いてありますけど、緊急性の有無は素人に判断できないと思います。また、予告.inに通報するだけで安心してしまい、警察やホットラインセンターに通報しない人もいるでしょう。それで通報が間に合わなかったり、判断を誤った場合、責任を取れるのでしょうか?通報された内容をリアルタイムに公開しているのもまずいと思います。中には怪しいリンク先や個人情報をさらしているようなものも投稿されており、二次被害を招くおそれがあります。※このnoahnoah研究所のブログにコメントまたはトラックバックする場合は、楽天ブログへのログインが必要です。なお、記事の内容に言及しないトラックバックは許可されません。

2008.06.13

コメント(0)

-

Adobe Flash Player を最新バージョンに更新

JPCERT/CCが2008年5月28日に発行したAdobe Flash Player の脆弱性に関する注意喚起は、翌日には誤報だったと発表されましたが、この件で改めてバージョンをチェックしてみると、問題のあるバージョン「9,0,115,0」を使っていたことが分かりました。現時点の最新版で脆弱性に問題がない「9.0.124.0」にバージョンアップしようとダウンロードに行くと、いつも使っているXP機では成功したものの、Win2000機では何度やっても「Version 9,0,115,0 がインストールされました」という表示が出てうまくいきません。Flash Player プラグインおよび ActiveX コントロールをアンインストールする方法にあるアンインストーラを実行してから、再度ダウンロードすると成功しました。MicrosoftUpdateでAdobe Flash Playerもいっしょにバージョンアップしてくれればいいのに、面倒ですよねえ。最近は、有名サイトもSQLインジェクションによる改ざんを受けており、知らないうちに危険なサイトになっていることがあるので、まったく油断できません。まあ、こういうこともあろうかと、いつもブラウザのセキュリティレベルを「高」にしているので、問題ないとは思いますが。 ※noahnoah研究所のブログにコメントやトラックバックしたい場合は、楽天ブログにログインしてください。

2008.05.30

コメント(0)

-

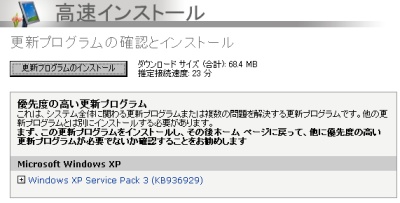

Windows XP SP3をスルー

今月初旬にWindows XP SP3(Service Pack 3)が出ていたのですが、今回はスルーすることにしました。Windows XP Service Pack 3 のリリース ノートトラブルが続出しているようですし、露払い(人柱)になる気力もないので、最低でも1ヶ月は様子見です。それでも緊急レベルのセキュリティ更新プログラムが出たので、Windows Updateしてみると、XP SP3しか出てきません。調べてみると、JPCERT/CCの2008年5月 Microsoft セキュリティ情報 (緊急 3件含) に関する注意喚起 には、「Windows XP SP2 ユーザが Microsoft Update 実行時に適用方法を「高速」と選択すると、優先度の高い更新プログラムとして Windows XP SP3 のみが表示されます。Windows XP SP3 を適用せずにセキュリティ更新プログラムを適用する場合は、Microsoft Update 実行時の適用方法「カスタム」を選択してください。」と書かれていました。セキュリティ更新プログラムよりリスクが高いと思われるSP3を優先しないで欲しいですね。「カスタム」を選択してもSP3を勧めてきますが、「他の更新プログラムを確認する」という選択肢が出てきましたので、無事に修正プログラムを入れることができました。とりあえずPCを再起動すると、更新を促す黄色い盾のマークの表示が出たのでクリックすると、こんな画面が表示されました。少し嫌な予感はしたのですが、「インストール」をクリックすると、いきなりSP3のインストールを開始したので、あわててキャンセルしました。まったく、油断も隙もないですね(^_^;これからXPをSP3にしようとする方は、まず、Windows XP に関する情報がまとめられているWindows XP サポート ページを参照するといいでしょうね。少なくともWindows XP Service Pack 3 のインストール前に実行する手順についてを読まずにインストールすると危険だと思いました。Windows XP Service Pack 3 をインストールした後、Internet Explorer 7 または Internet Explorer 8 Beta 1 をアンインストールできないという話もありますので、ブラウザの相性で困ったときにIE6に戻せなくならないように、IE7やIE8は事前にアンインストールしておく方が無難かもしれません。※noahnoah研究所のブログにコメントやトラックバックしたい場合は、楽天ブログにログインしてください。

2008.05.14

コメント(2)

-

大規模なWebページ改ざん発生中

日本のサイトを狙った大規模なWebページ改ざんが行われているようです。【注意喚起】日本をターゲットとしたSQLインジェクションによるホームページ改ざん行為と、同行為により改ざんされたページへのアクセスによるマルウェア感染についてTOYOTAが作ったGAZOO.comも改ざんされていたようで、現在は修復されているようですが、トップページに告知していないのはCSR的にもマズいと思います。ちなみに、「gazoo」と「2117966.net(絶対にアクセスしないでください)」で検索すると、改ざんされていたことが分かります。改ざんを受けたページにアクセスすると、意図せず悪意のあるサイトにもアクセスすることになり、ブラウザの設定によっては、ウイルスを仕込まれます。とりあえず、ブラウジングと電子メールの安全性を強化するを参考にして、ブラウザのセキュリティのレベルを「高」にしてアクセスするようにするしかありませんが、GAZOOは「信頼済みサイト」には入れられませんね。ついでに「*.2117966.net」を「制限付きサイト」に登録しておきましょう。Web管理者やサーバー管理者は自サイトのページに悪意のあるサイトへ誘導するリンクが含まれていないか至急チェックすることをおすすめします。そもそもJavaScriptを有効にしないとコンテンツを表示しないようなWebサイトが多いことが問題です。おそらく、訪問者を危険にさらしていることが認識できていないか、Webデザイナの傲慢さの現れでしょう。フラッシュやPDFファイルを多用したサイトが本当に必要なのか、考えたことがないのかもしれません。※noahnoah研究所のブログにコメントやトラックバックしたい場合は、楽天ブログにログインしてください。

2008.03.29

コメント(2)

-

個人情報の流出

「【楽天市場】個人情報の流出の可能性について」という題名で、お詫びが配信されてきました。2005年6月20日にサービスを終了した元店舗「豆腐専門店 金沢・炭谷屋」が、楽天市場出店時に保有していた私の個人情報を流出させた可能性があるとのことでした。出店時に使用していたパソコンがウィルスに感染し、「Winny」を通じて流出という、ありきたりなパターンです。Yahoo!が流出させたときは500円でしたが、今回は何も送ってきませんね(^^;流出させた情報は「氏名、フリガナ、住所、電話番号、emailアドレス、生年月日、性別」ということで、意外と多いのに驚きます。楽天で豆腐を買った覚えはないので、おそらく懸賞に応募したためだと思われますが、当時は懸賞に応募するだけでこれだけ多くの情報が店舗側に渡ってしまっていたのですね。「Winny」をはじめとするファイル交換ソフトを使用すると、最終的にはウイルスに感染して自分のPCの中身を暴露されるのがオチですし、運良く感染しなくても、ダウンロードすることでキャッシュを公開していることに気付かず、著作権法違反で逮捕されたりします。いまだにインターネットは匿名性が高いと勘違いしている人が多いようで、困ったものだと思います。もしも私の個人情報がどこかで公開されていたら、ぜひ知らせてくださいね(^_^)【お知らせ】退店店舗「豆腐専門店 金沢・炭谷屋」からの個人情報流出の可能性について ※noahnoah研究所のブログにコメントやトラックバックしたい場合は、楽天ブログにログインしてください。

2008.03.27

コメント(2)

-

ホワイトリスト方式のメリットが理解できない総務省

携帯フィルタリング、総務省が“過剰規制”に「待った」「ドコモとKDDI(au)は原則ホワイトリストを適用し、希望者にはブラックリスト方式を提供」「ソフトバンクと、PHSのウィルコムはブラックリスト方式を標準適用」これのどこがいけないのかと思ったら、ホワイトリスト方式は「一般サイトにまったくアクセスできなくなり、利用激減が予想される」との理由でダメなのだそうです。ならば、ブラックリストに危険な一般サイトを追加していくのと同様に、ホワイトリストに安全な一般サイトを追加していけばいいだけのことです。そもそも、もしホワイトリスト方式で利用が激減しても、困るのは一般利用者や総務省ではなく、携帯電話会社でしょうから、総務省が口を出すことではありません。ブラックリスト方式の場合、ブラックリストに入れるまでの間は自由にアクセスできるため、被害を未然に防ぐことは不可能です。ホワイトリスト方式であれば、迷惑メールで誘導される悪意のあるサイトにもアクセスできなくなり、迷惑メールの効果が薄れるため、迷惑メールや悪意のあるサイトの撲滅が期待できます。私なら、未成年者にフィルタリングをかける目的を考えれば、当然ホワイトリスト方式を選びます。記事には『携帯電話会社の公式サイトから、有害の恐れのあるサイトを排除し、残ったサイトの閲覧を許可する「ホワイトリスト」』という不思議な文言もありました。ここは『安全なサイトのみ閲覧を許可する「ホワイトリスト」』と書く方が分かりやすいのですが、『公式サイトにも有害なサイトがある』とも書かれていることになります。むしろ、総務省は公式サイトにも有害なサイトがあることを問題視すべきではないのでしょうか?どう考えても「未成年者限定で有害なサイト」は「成人にも有害なサイト」より少ないのですから。今さら総務省がブラックリスト方式のフィルタリングを(未成年者限定で)かけるように要請するのもおかしいですし、各社の対応にいちいち「待った」をかけるのも過剰規制です。携帯電話会社は馬鹿な役人が言うことは無視して、利用者のためにホワイトリスト方式を採用して欲しいですね。※noahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバック、この記事へのリンクがないトラックバックは受け付けません。

2008.01.30

コメント(2)

-

メーリングリストの迷惑メール対策

やはり投稿承認制でないメーリングリストは廃れてしまうと思います。今日は久し振りにnoahnoah宛ての迷惑メールが投稿されました。うちは投稿承認制のため配信されないのですが、迷惑メールの宛先を見ると、同じシステムを利用している多数のメーリングリストにも送られています。ほとんどのメーリングリストは、アドレス登録者以外からの投稿を自動的に無視する設定になっているはずですが、犯人は自分のアドレスを登録してから迷惑メールを送信していました。このようなことがあると、メーリングリストの参加をやめてしまう人が多いので、無料メーリングリストのシステムを提供し、配信メールに広告を付けることで利益を得ている業者にとっては不利益につながります。したがって、業者は威力業務妨害で警察に被害届けを出し、さらに犯人から相応の損害賠償金を取るべきでしょう。今回は静岡のプロバイダからWebメール経由で投稿したみたいですから、警察も犯人の特定が容易だと思います。それにしても、いまだにインターネットは匿名の世界で、迷惑メールを送れば儲けられると勘違いしている人がいることに驚きました。※noahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバック、この記事へのリンクがないトラックバックは受け付けません。

2008.01.12

コメント(0)

-

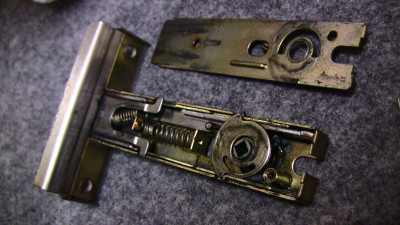

ドアの錠前を交換

時々帰省するたびに様々なものが壊れており、私が修理することが多いのですが、今回は勝手口のドアが何かの拍子に施錠できなくなったとのことで、とりあえず分解+清掃+注油して組みなおしたところあっさり直りました。どうやら部品が磨耗して変形しており、それが施錠時に咬みこんだようです。いつ再発してもおかしくないので、交換することになりました。交換用ドアロックは、握り玉部分と本体のセット品で、5,000円~10,000円くらい出せば手に入ります。ピッキングに強いディンプルキーが付属しているタイプを選びました。内側の握り玉のつまみも一部樹脂だったのがオールステンレスになり、高級感も増しています。ピッキングに弱いドアロックを使っている場合は、自分で交換してしまいましょう。楽天でも専門店がいっぱいありますね。ロックセンター楽天市場店セキュリティーストアー Bridge-B鍵の鉄人鍵と防犯の専門店smile-securityカギと防犯のロックランドリプレ※noahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバック、この記事へのリンクがないトラックバックは受け付けません。

2008.01.03

コメント(2)

-

危険なGoogleへのリンク

Googleで「noahnoah」を入力して、「I'm Feeling Lucky」ボタンを押すと、noahnoahのサイトが開きます。これはGoogle側で「Google検索」ボタンを押した時、検索順で1位になるサイトへ自動的に転送(リダイレクト)しているからです(Googleの特殊機能)。この仕組みを悪用し、リンク先をGoogleの検索式に見せかけて、危険なサイトへ転送する攻撃が流行っているので、迷惑メールや掲示板では注意しましょう。たとえば、noahnoahに転送するためのURLは以下のようになります。http://www.google.co.jp/search?q=noahnoah&btnI=I%27m+Feeling+Lucky通常はリダイレクトされる前に表示されるはずの警告も出ません。サイトが表示された時点で攻撃が完了しており、手遅れの場合が多いそうです。ブラクラやグロ画像だけならまだしも、パソコンに悪意のあるソフトを仕込まれる場合があり、表面的には何も起こらないので気付かないみたいです。リンク先を右クリックして「ショートカットのコピー」を行ってから、メモ帳などに貼り付けたときに「Feeling」や「Lucky」の文字列が含まれていれば危険だと思ってください。※noahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバック、この記事へのリンクがないトラックバックは受け付けません。

2007.12.03

コメント(2)

-

情報漏えい事件を公表しない理由

数万件もの顧客情報のを漏えいさせた企業が、その事実を公表しなかった理由として「IPAの指針」を挙げていた事件があり、少し調べてみると、IPAのサイトから以下の資料が見つかりました。情報漏えい発生時の対応ポイント集 情報が漏えいしてしまった時、何をすべきか!![PDF]この資料は「情報漏えいによる直接的・間接的被害を最小限に抑える」ということを目的に作られており、参考にした指針は次の部分であると考えられます。3.4 Winny/Share 等への漏えいの場合の対応:(4)通知・報告・公表等漏えい情報に個人情報が含まれる場合には本人に通知し謝罪します。(「5 (1) 情報漏えいに関する公表の考え方」 を参照)必要に応じ監督省庁への報告を行います。Winny/Share などは要求の多いファイルをネットワーク上の多くのコンピュータに拡散させる仕組みを持っていますので、一旦人々の興味をそそり人気のあるファイルになってしまうと、ネットワーク上にファイルが拡散しいつまでも漏えいが続くことになります。事件の公表がWinny/Share のダウンロードを誘発する恐れがある場合は、しばらくの間公表を控えるという考え方もあります。被害防止の観点から最善と思われる措置をとります。今回の場合、顧客本人には通知して謝罪も行っており、顧客がその企業のステークホルダーだったこともあり、それ以外の不特定多数に公表する必然性がないと判断したのでしょう。ただ、不特定多数の中には今後その企業の新規顧客になる可能性がいる者がゼロではなく、情報漏えい事件は株価にも影響があることを考えると、IPAの指針を盾にして企業利益を優先した隠蔽工作と考えることもできます。また、いくら一企業の判断で公表を控えても、その事実が伝わったマスコミが報道した場合、「隠蔽=悪」ということで、自ら公表した以上のダメージを受けてしまいます。そもそも、漏えいしては困る情報を不正に持ち出された時点で情報漏えい事件が成立しており、その事実がWinny/Shareで公表されるか、企業自身で公表するか、マスコミにって公表されるかの違いでしかないと思います。情報漏えい事件では、故意過失を問わず漏えいした本人には相当の損害賠償金を請求しないと、漏えい事件は減らないでしょうね。この事件により、短絡的に公表しないことが良いことだと判断する企業が増えないことを祈ります。※noahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバック、この記事へのリンクがないトラックバックは受け付けません。

2007.11.22

コメント(0)

-

迷惑メールが減らない理由

広告宣伝メールの受信者が拒否した場合にのみ、その後のメール送信を禁止する「オプトアウト方式」を採用する現行法は問題が多いのですが、そのことを今頃やっと認識したバカ役人どもが、事前に受信者の同意を得ている場合のみ、広告宣伝メールの送信を認める「オプトイン方式」にすることを検討し始めるようです。 総務省の迷惑メール対策研究会、事前同意なしの広告メール禁止を検討たとえオプトイン方式にしたところで、記事に書いてある通り、下記の状況ですので効果はないでしょう。・広告宣伝メールの96%が送信者情報を偽って送信・99%が「未承諾広告※」を付けずに送信している・海外発の迷惑メールが全体の91.4%を占めている・海外発のメールは法の適用外・送信の主体が日本にあった場合でも送信者の特定が困難2008年6月頃にとりまとめる予定とのことですが、時間と税金の無駄ですね。また、ボットネットやフィッシングメールを法の対象として明確化することを検討するとも書かれていますが、それぞれやっていることは不正アクセスと詐欺行為なので、現行法でも取り締りは可能なんですよね。そもそもオプトイン方式であるはずの楽天のメルマガも受信者を危険にさらすHTMLメールだらけですし、1日2通以上送りつけてくる悪徳ショップもいますから、迷惑メール送信業者といえるかもしれません。いつまでも改善されないようなら、迷惑メール相談センターに通報した方がいいでしょうね(^_^)迷惑メールを減らすためには、送信者の取り締まりよりも受信者の教育が重要です。無知な受信者が迷惑メールに書かれているリンクをクリックしただけで、悪意のあるプログラムを埋め込まれて、ボットネットの構成員になり、迷惑メールを発信するために悪用されるおそれがあります。また、違法な商品を買ったり、詐欺に遭ってお金を取られる人もいます。いつまでも迷惑メールが減らないのは、送信者に利益をもたらすバカな受信者が少なからずいるからです。※noahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けていません。また、トラックバックは承認するまで表示されません。この記事へのリンクがないトラックバックは削除します。

2007.07.28

コメント(2)

-

7月のMSアップデート

先月と同様、今月もマイクロソフトからセキュリティ情報の事前通知が出ています。2007年7月11日に公開が予定されているセキュリティ情報は6件(緊急×3、重要×2、警告×1)です。 2007 年 7 月のセキュリティ情報まあ、当日になったら増えたり減ったりするので、あまり意味のない数字なんですが、忘れずにMicrosoft Updateしておきましょう。※このnoahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けていません。

2007.07.09

コメント(0)

-

Internet Explorerの欠陥回避策

毎度のことながら、マイクロソフトの月例アップデートに連動して見ただけで感染、IEの新しいぜい弱性を突く Webサイト現るなどと称し、欠陥修正プログラムやウイルス対策ソフトの重要性を訴えてます。[MS07-033]Internet Explorer 用の累積的なセキュリティ更新プログラム (933566)に書かれている脆弱性の詳細を見ると、この修正プログラムが複数の穴をふさぐことがわかります。・COM オブジェクトのインスタンス化のメモリ破損の脆弱性 - CVE-2007-0218・CSS タグのメモリの破損の脆弱性 - CVE-2007-1750・言語パックのインストールの脆弱性 - CVE-2007-3027・初期化されていないメモリの破損の脆弱性 - CVE-2007-1751・ナビゲーションのキャンセルのページのなりすましの脆弱性 - CVE-2007-1499・音声認識のメモリの破損の脆弱性 - CVE-2007-2222それぞれの回避策をチェックしたところ、大半がこの修正プログラムを使わなくても、マイクロソフトが2003年12月16日から推奨している方法で容易に回避できるものでした。ブラウジングと電子メールの安全性を強化する修正プログラムやウイルス対策ソフトの更新も大事ですが、それでは手遅れになる場合が多いので、Internet ExplorerやOutlook Expressを使うのであれば、安全な設定に変更すべきでしょう。企業のWebサイトも、安全な設定に変更したInternet Explorerでも正常に利用できるようにデザインしないと、訪問者の迷惑になるだけでなく、そのうちコンプライアンスを問われることになると思います。レベルの低いWebデザイナー達に騙されて、無駄にフラッシュだらけのWebサイトを公開しているような企業には期待できないかもしれませんが。※このnoahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けていません。

2007.06.23

コメント(0)

-

楽天で大規模な詐欺発生?

GIGAZINEに詳しく紹介されていたのですが、楽天で大規模な詐欺と思われる事件が発生していたようです。楽天で大規模な計画的詐欺と思われる事件が発生、秋葉原OG商会が閉鎖現時点において、楽天市場のお知らせやニュースリリースは、この件について触れていません。ちなみに当事者である秋葉原OG商会は現在改装中になっています。秋葉原OG商会で検索してみると、被害者とみられる購入者のレビューが見られます。被害金額の多寡はあっても、このような事件は楽天市場で日常的に発生しているのかもしれません。楽天カードで購入しておけば詐欺に遭っても補償されるため、楽天では楽天カードを利用する方が無難ということなのでしょうね。

2007.06.19

コメント(2)

-

Microsoft Updateに失敗

事前通知の件で書いた通り、6/13は今月のMicrosoft Updateの日だったのですが、いきなり最初に行われるWindows Genuine Advantage 確認ツール (KB892130) のインストールでコケました(ちなみに私のPCはWindowsXP)。「自動更新機能は、WGA の確認処理の影響を受けません。このため、自動更新機能を使用して、Windows の重要な更新プログラムを確実に入手することができます」などと書いてありますので、「自動更新にしていれば問題ないが、手動で更新する場合は、WGAの確認処理が通らないとダメ」ということのようです。出てきたエラーコード「0x80246008」を調べてみると、BITS(Background Intelligent Transfer Service)が停止していたためにダメだったとうことが判明しました。軽くて安全なPCにするために不要なサービスは停止・無効にしていたことが裏目に出たようです。マイクロソフトのサイトではレジストリのいじり方しか紹介されていませんが、「スタート→コントロールパネル→管理ツール→サービス」でBITSのサービスを開始するだけで正常にWGAがダウンロードされ、無事にWindows Updateできました。(参考:Windows Update 総合情報)※このnoahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けていません。

2007.06.13

コメント(0)

-

セキュリティ情報の事前通知

今月のマイクロソフト セキュリティ情報の事前通知が出てますね。2007年6月13日に公開が予定されている6件のセキュリティ情報は「緊急×4、重要×1、警告×1」だそうです。 マイクロソフト セキュリティ情報の事前通知 - 2007 年 6 月まあ、当日になったら増えたり減ったりするので、あまり意味のない数字なんですが、忘れずにMicrosoft Updateしておきましょう。※このnoahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けていません。

2007.06.08

コメント(0)

-

危険なWebサーバーを避ける

Microsoftが自社製品のエクスプロイト公開?によると、マイクロソフトが技術文書「328832」でIIS 5.xへの攻撃方法のヒントを公開する一方で、その修正パッチを提供せず、IIS 6.0へのアップグレードを強く勧めているそうです。IIS 6.0を使うためにはWindows Server 2003へのアップグレードが必要なので、非難されるのも無理はありませんね。とはいえ、このままではWindows 2000 Server+IIS 5.0で構築されているWebサーバーは危険なので、Windows Server 2003+IIS 6.0やそれら以外の比較的安全なサーバーに移行して欲しいものです。Webサービスを利用する前に、Webサーバーの種類やバージョンを調べて、「IIS 5.0」を使っている場合は、既に誰かに乗っ取られているかもしれないので、利用しない方が無難かもしれません。Webサーバーの種類を調べるにはNETCRAFTなどで検索すると楽ですね。ちなみにマイクロソフトのサーバーを調べてみると、ほとんどが「Windows Server 2003+IIS 6.0」を使っているのがわかります。楽天を調べると、「Solaris 8 +Apache」や「Linux +Apache 」が多いようです。※このnoahnoah研究所のブログは、訪問者が危険なサイトへ誘導されないように、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けていません。

2007.06.05

コメント(0)

-

個人情報対策費を不正に請求

最近は不思議なことに個人情報対策費用を不正に請求する詐欺が流行っているようです。個人情報の流出などを口実に不当な対策費を要求する業者に注意!そもそも、事業者が流出事故を起こした場合、当然その責任は事故を起こした事業者側にあるので、個人情報を流出された本人が費用を負担する必要は全くないのですが、なぜか払ってしまう非常識な人がいるために不思議な詐欺行為が助長されていると言えるでしょう。ちなみに詐欺や恐喝の場合、たとえ金銭の授受が行われず未遂に終わっても、刑事罰(懲役・罰金)の対象になりますので、不正請求されたら、すぐに最寄の警察や消費生活センターに相談しましょう。ちゃんと会話を録音しておけば、証拠になりますし、マスコミにも売れるかもしれません(^^)

2007.05.30

コメント(0)

-

インターネット・ホットラインセンターがアクセス不能に

少し前からインターネット・ホットラインセンターにアクセスできません。警察庁サイバー犯罪対策のサイトからもリンクがあるので、サイト移転やアドレス間違いではないはずです。運営している財団法人インターネット協会にもアクセスできませんので、おそらく同じサーバーを使っていて、丸ごとアクセスできなくなっているのかもしれません。サーバーの緊急メンテナンスや一時的にアクセス不能攻撃を受けているだけなのかもしれませんが、もしクラック(不正侵入)されているとしたら、通報者の情報が漏れるおそれがあるので、大変なことだと思います。

2007.05.28

コメント(2)

-

Win2000用の修正プログラム

5月度のMicrosoft Updateはトラブルだらけでは、『更新プログラム 927891と 「Windows Update Agent 3.0」をインストールすることで治るようです(Windows2000は後者のみ)』と書きましたが、結局のところ、Windows 2000 用の更新プログラム (KB927891)も出したようです。ただし、不思議なことに現時点では修正プログラム パッケージ 916089 の適用後、Windows Update から更新プログラムをインストールすると、アクセス違反が発生するのページからは、Windows 2000 用の更新プログラム (KB927891)へのリンクがありませんし、Microsoft Update または Windows Update が終了しないの情報も古いままです(5/23 23:00現在)。Microsoft Updateでも修正プログラムが出てきますが、Microsoft Updateがうまく動作しない場合、手動でダウンロードしてインストールするしかありません。今回もMicrosoftの対応には「手抜き」が感じられますね。さっさとWindows Vistaに移行して欲しいのでしょうけど。

2007.05.23

コメント(0)

-

通販でウイルスも買える

通販サイトにトロイの木馬が仕組まれていたようです。 人気通販サイトに脆弱性悪用のトロイの木馬が潜伏(ITmedia)ここに書いてあるとおり、どんなサイトでも潜在的に悪質サイトになりかねないので、ブラウザ(IE)やメールソフトを安全な設定に変更しておくことをオススメします。 ブラウジングと電子メールの安全性を強化する ハッカーや攻撃者から身を守ることができる 4 つのステップ(Microsoft)ブラウザのセキュリティレベルを「中」にしないと正常に表示すらできないような馬鹿サイトは、訪問者を危険にさらしていると言えます。サイト管理者は訪問者を危険な目に遭わせないよう、自分のサイトに掲載される情報を厳しく管理し、ブラウザのセキュリティレベルを「高」にしても問題なく使えるサイトにすべきですね。「高」にしないと広告がウザいサイトを利用している私が言うのも変ですけど(^^)

2007.05.18

コメント(2)

-

5月度のMicrosoft Updateはトラブルだらけ

5月度のMicrosoft Updateもトラブルが多いみたいですね。Windows XP、Windows Server 2003、Windows 2000でMicrosoft Updateを実行すると、「エラー コード 0x8DDD0009 が表示され、Microsoft Update に失敗する」、「コンピュータの負荷が高くなり、長時間 Microsoft Update が完了しない」という現象が比較的高頻度に出るようです。Microsoft Update または Windows Update が終了しない「更新プログラム 927891」と 「Windows Update Agent 3.0」をインストールすることで治るようです(Windows2000は後者のみ)。症状が出ていなくても、とりあえずやっておく方がいいと思います。ちなみに仕事で使っているWindows2000では、上記の症状は出なかったのですが、更新プログラム (KB867801)が何度アップデートしても繰り返し出るようになってしまいました。IE6を再インストールしてから、再度Microsoft Updateを実行し、出てきた9個の修正プログラムを入れ直したところ、無事治りました。Microsoft Update は少し前から色々と問題を出していましたから、今月もその延長なのでしょうね。(関連情報)自動更新を使用して、更新プログラムをスキャンする、または Windows インストーラを使用するアプリケーションに更新プログラムを適用すると、Svchost.exe プロセスによる問題が発生するFIX: Office のアップデートが含まれる Windows Installer を使用する更新の Windows Update をスキャンするために、 Windows Update を実行すると、延長された期間に100%に CPU 使用率が達しえます(すごい直訳だ(^^;)※このnoahnoah研究所のブログは、訪問者の安全に配慮して、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けないように設定しています。

2007.05.11

コメント(0)

-

偽ブランド品の宣伝メールの通報先

我が家に届く迷惑メールの中に偽ブランド品の宣伝メールが含まれていることがあります。組織的な詐欺は1年以上の懲役となるため、最近は詐欺罪に問われることを避けようと偽ブランド品であることを明記しているようですが、偽ブランド品は売っても買っても「10年以下の懲役、または1,000万円以下の罰金」になる重犯罪であることを知らないようです。偽造品・海賊版はネットオークションでやってくるにも書かれている通り、やはり背後には暴力団がいますので、安いからといって買うと、暴力団に住所や氏名を知られることになり、違法な売買行為をネタにゆすられるなど、身を滅ぼすことになります。ネットオークションで偽ブランド品をつかまされないためには、特許庁が用意したニセモノ撃退マニュアルが参考になりますが、「君子危うきに近寄らず」で、そもそもネットオークションではブランド品を買わない方が無難です。私のところに届いた偽ブランド品の宣伝メールは最寄の神奈川県警やインターネット・ホットラインセンターに正式な通報場所がないため、ユニオン・デ・ファブリカン東京に通報しています。ただ、用意している情報窓口には少し問題があり、偽ブランド品を購入していることが前提になっていたり、「差し支えなければ参考までにお答え下さい」と書いてある項目が必須入力項目になっています。これでは偽ブランド品の宣伝メールを情報提供したいだけの人には抵抗がありますので、通報を諦めた人が多いと思います。仕方がないので、「概要・詳細」欄に迷惑メールの内容をコピぺして、e-mailには迷惑メールの差出人アドレスを入力し、それ以外の項目には適当に「-」などを入力して送っています。これで迷惑メールや暴力団が少しでも減ってくれればいいのですが、偽ブランド品を買うバカがいる限り減らないのでしょうね。そもそも偽ブランド品を買うくらいなら、普通の非ブランド品を買うべきだと思います。ブランド品は本物でなければ無意味ですし、偽ブランド品は非ブランド品以下の価値しかないことに早く気付いて欲しいですね。※このnoahnoah研究所のブログは、訪問者の安全に配慮して、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けないように設定しています。

2007.05.07

コメント(2)

-

ボット対策の成果

政府によるボット対策の成果が発表されています。平成18年度ボット対策プロジェクト活動実績の公表(総務省)ISPが約6千人のボット感染ユーザーに注意喚起を行い、約3割の人がサイバークリーンセンター(CCC)から駆除ツールをダウンロードしたそうですが、その結果どうなったのか、また、ダウンロードしなかった残りの7割の人はどうしたのか書かれていないのが残念です。ボットPCに限らずウイルスなどの悪意のあるプログラムに感染したPCは、まず隔離するのが原則ですので、ISPが注意喚起したり駆除ツールのダウンロードを待つより、ネットから強制的に切断させるべきだと思います。PC所有者の自己責任とはいえ、感染したPCは外部から勝手にコントロールされているわけですから、PCの所有者にとっても早く切断してもらう方が安全・安心だと思います。CCCからの駆除ツールダウンロード回数は、たったの54,699回ということで、知名度が低かったり、必要性を感じなかった人が多かったと思われますが、ボット駆除ツール「CCCクリーナー」にバッファオーバーフローの脆弱性が見つかったことも無関係ではないでしょう。ボット駆除ツールが原因でボットに感染したら馬鹿らしいですからね。「ボットって何?」という人は、こちらが参考になると思います。ボット対策について(IPA)まあ、楽天メルマガのように、昔からHTMLメールはやめようと言われているのに平気でHTMLメールを送りつけたり、企業サイトにもかかわらず、ブラウザのセキュリティレベルを「高」にすると全く表示しないような欠陥サイトが多いので、これからもボットをはじめとする悪意のあるプログラムに感染する人は絶えないと思います。もう少し利用者の安全に配慮した企業サイトを作って欲しいですね。※このnoahnoah研究所のブログは、訪問者の安全に配慮して、楽天にログインしていない方からのコメントや楽天ブログ以外からのトラックバックを受け付けないように設定しています。

2007.04.25

コメント(0)

-

「ごめんね。ページがひょうじできませんでした。」

子供向けの検索サイトキッズgooでは、検索結果からジャンプするページをフレーム内に表示する際に、子供にとってふさわしくないサイトは閲覧できないように制御(フィルタリング)されます。さっそく自分が利用しているページがどのように表示されるか調べるために「noahnoah」で検索してみたところ、無料レンタルの掲示板が引っかかってましたorz「ごめんね。ページがひょうじできませんでした。」と表示されてしまいます。確かに子供が見ても面白くない掲示板ですので、全く問題ないのですが、理由がよく分からないですね。夜になると出会い系サイトのバナー広告が表示されるからかもしれませんけど。それにしても、検索結果の一覧から削除する方が、いちいち「ごめんね。ページがひょうじできませんでした。」と表示するよりは、効率的だと思いませんか?

2007.04.19

コメント(2)

-

Windows の重要な更新

マイクロソフトから月例アップデートとは別に緊急アップデートが出ています。・MS07-017 : Windows の重要な更新 GDI の脆弱性により、リモートでコードが実行される (925902)上記の初心者向けに作られたわかりやすい解説ページを見ていただくと分かりますが、様々な攻撃方法があり、最近では最大級の脆弱性と言われていますので、とりあえず、Microsoft Updateしておきましょう。自動更新にしていても更新されない場合が多いため、念のためMicrosoft Updateしておく方が無難です(自動更新は日本人のように使わない時はPCの電源を切るという使い方をしていると実行されません)。ウイルス対策ソフトを入れていれば、ある程度は防いでくれますが、Microsoft Updateしなければ完璧には防げない攻撃も多数あります(実行されると困るので、実例は示せません)。ちなみに日頃からブラウザやメールソフトをマイクロソフトが推奨する設定にしていると、未知のウイルスや攻撃に対しても対抗できる場合が多いようです。・ブラウジングおよび電子メール操作の安全性を高める・スパイウェアの防御方法なお、うまく更新プログラムがインストールされないような場合は、既に何らかの悪意のあるプログラムやスパイウェアに感染している場合があります。・スパイウェアが原因で発生している問題の対応方法・悪意のあるソフトウェアの削除ツール最近のマルウェアは、昔のウイルスと違って感染していることに気付かれない工夫がされており、知らない間にパスワードなどの重要な情報を盗まれたり、迷惑メールを送信するサーバーとして利用されてしまうので、感染後の復旧よりも予防の方が大事ですね。

2007.04.05

コメント(0)

-

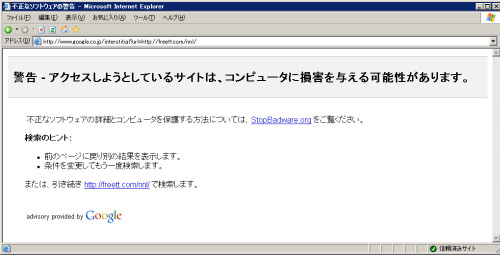

このサイトはコンピュータに損害を与える可能性があります。

Googleで「noahnoah」を検索すると、本サイトである「noahnoah研究所」の結果の下に「このサイトはコンピュータに損害を与える可能性があります。」などと表示されるようになっていました。かまわずクリックすると、「警告 - アクセスしようとしているサイトは、コンピュータに損害を与える可能性があります。」という警告ページが表示されます。おそらく、そうなってしまった理由は、ブラウザのセキュリティレベルを「高」に設定していない場合、ポップアップブロックを有効にしていても、強制的にポップアップ広告が表示されてしまうようなサイト(フリーティケットシアター)を利用しているからだと思います。上記の通り、ブラウザを安全な設定に変えるか、「freett.com」を制限付きサイトに登録するだけでポップアップが表示されなくなり、快適に閲覧できます。(お知らせ)noahnoah研究所は、2016年2月から"http://ito.o.oo7.jp/nnl/"がメインサイトになりました。これまでの"http://homepage3.nifty.com/nnl/"は、2016年9月29日にサービスが終了します。ミラーサイト"http://freett.com/nnl/"は、2016年3月31日に廃止されました。お手数ですが、ブックマークを"http://ito.o.oo7.jp/nnl/"に変更してください。→ 伊藤@横浜のROOMへ行く→ このnoahnoah研究所のブログ内をGoogleで検索する→ noahnoah研究所に戻る→ noahnoah研究所掲示板(^o^)に行く→ 伊藤@横浜へメールを送る※このnoahnoah研究所のブログ(http://plaza.rakuten.co.jp/noahnoah/)の画像および文章は、出典元を示していただければ、私に事前許可を得ることなく、引用していただいても構いません(出典元を示さず盗用しないようにお願いします)。noahnoah研究所のブログ(カテゴリー一覧)├カテゴリー[ 車 ]├カテゴリー[ 家作り ]├カテゴリー[ 太陽光発電 ]├カテゴリー[ 家電 ]├カテゴリー[ ネコ ]├カテゴリー[ セキュリティ ]├カテゴリー[ 熱帯魚 ]├カテゴリー[ 健康 ]├カテゴリー[ 食べ物・飲み物 ]├カテゴリー[ 旅行・観光 ]├カテゴリー[ 庭いじり ]├カテゴリー[ ゲーム ]├カテゴリー[ 楽天ブログ ]└カテゴリー[ その他 ]

2007.02.23

コメント(1)

-

ウイルス入りハードディスク

先日ノートPCの内蔵HDDを30GBから80GBのタイプに交換したのですが、それ以来PCの調子がよく、ほぼ全ての処理が早くなっていて快適です。もっと早く交換していれば良かったと思います。外付けのHDDを購入した時は、暇があれば内蔵HDDを交換するつもりだったことをHDD交換後に思い出しました。閑話休題、ロジテックの外付けHDD3機種(「LHD-ED250U2」「LHD-ED400U2」「LHD-ED250SAU2」)にウイルスが混入していたようです。「LHD-EDシリーズ」ウイルス混入のお詫びとウイルス対策のご案内なぜQ&Aのコーナーにお詫びがあるのか謎ですけど、過去に購入した人、これから購入する人はチェックしてみた方がいいでしょうね。ちなみにロジテック(logitec)ならぬロジテック(logitech)といえば、ずいぶん前にマウスを購入した際、指触れる部分の塗装(銀色)がすぐに剥げてしまい、クレームで交換してもらったことがあります。その際、化学薬品を扱う場所で使用したのではないかとか、色々と使用方法について細かく質問されたのですが、特殊な使い方をしているわけでもなかったので、理由がわからず、交換してもらった対策品も、少しは耐えたものの、同様に剥げてしまったという苦い思い出があります。ちなみに、私の指が銀色の塗装を溶かしてしまっているらしく、ロジテックのマウスに限らず、他社製の銀色マウスでも、短期間にすぐに剥げて素地が出てしまうということが判りましたので、現在は表面塗装がない地味なマウスを使っています。

2007.01.30

コメント(2)

-

説明を読まずに実行するツール?

マイクロソフトが用意した悪意のあるソフトウェアの削除ツールのページでは、当初Web上でも手軽に実行できたのですが、現在はダウンロードして使うようになっています。上記ページから説明を読まずにツールをダウンロードするという、セキュリティ的に抵抗が大きいリンク先からダウンロードしたファイルは、アイコンも無い怪しい実行ファイルです(一応マイクロソフトの署名が付いていますが)。通常、毎月行われるWindowsUpdateの際にも、この削除ツールが自動ダウンロードされ、裏で簡易スキャンが行われているのですが、手動ダウンロードしたプログラムで、全部のファイルをスキャンするように設定して実行すると、相当な時間がかかります。最後にシンプルすぎるスキャン結果が表示されます。結果の詳細を見ると、このツールでは有名なウイルスしかスキャンしていないことが判ります。「最低限必要なセキュリティ対策」をしているPCに問題が無いかチェックするのには向いているかもしれませんが、メインでは使えないものですね。マイクロソフトとしては、Web上で手軽にチェックしたい人向けには、Windows Live OneCare PC セーフティというサイトを斡旋しているようです。

2007.01.26

コメント(0)

-

コメントを書くと勤務先や住所がバレる

楽天ブログの管理ページがリニューアルしたのですが、ちょっと気になることがあります。管理ページの「新着コメントがあります」をクリックすると、なぜか「コメントの削除」のページに飛びます。新着コメントは削除するのが当たり前という意味なのでしょうか?(^_^;それはさておき、楽天ブログにログインした状態で、他の楽天ブログのサイトを見ても、アカウント名がアクセス記録に残るものの、プロバイダ名は隠蔽されるのですが、コメントを書くとプロバイダ名も表示されます。以前は表示されていなかったと思うのですが、私が気付かなかっただけかも知れません。アカウント名とプロバイダ名のヒモ付けができ、会社や官公庁からコメントを書き込むと仕事中であることがバレるだけでなく、勤務先や地域も特定できてしまう場合があるので、注意しましょう(^_^)まあ、分かったところで、私はバラしたりしませんので御安心ください。(注)私のブログにコメントを書き込むには、楽天ブログへのログインが必要です。

2007.01.18

コメント(8)

-

修正パッチでExcelが使用不能に

去る1/10はマイクロソフトによる月例アップデートの日だったのですが、修正パッチのひとつMS07-002でExcel2000用のセキュリティ更新プログラム(KB925524)を適用すると、一部のExcelファイルが開けなくなるという障害が発生しているようです。幸いなことに(?)、Office2000はMicrosoftUpdateによるアップデート対象外で、さらに更新時にCD-ROMを要求することがあるため、自動的にアップデートされてしまうことはなさそうですが、律儀にOffice Updateを実施している人は注意した方がいいですね。詳細についてサポート技術情報931183を確認してみたのですが、相変わらずひどい機械翻訳で、回避策がOffice2003への乗り換えを勧めるような内容になっているのもどうかと思います(Excel2000を再インストールしてKB925524以外のパッチを当てればよいはず)。日本のセキュリティチームの Blogには「今月の事前告知では、当初 8 件とお知らせしていましたが、4 件に変更しました。 これは、更新プログラムの品質テスト過程において問題が発見されたためです。」と書いてありますので、この品質テストをすり抜けてしまったものがあったということでしょう。こういうことがあると、パッチが出たら安全のためにすぐに適用するのか、ウイルス被害などに遭うのを覚悟でパッチの適用を3日くらい遅らせた方がいいのか、悩むところです。

2007.01.12

コメント(1)

-

検閲は管理者のマナー

やわらか戦車のブログへのコメントが検閲(承認制)になったそうです。やわらか戦車異常なし:おしらせやわらか戦車連合軍:やわらか戦車関連ブログの運用に関してブログ炎上に耐えかねて仕方なくという感じですが、人が集まるところには広告や悪戯書きが出てくるのは当前と思われますので、遅かれ早かれ承認制にせざるを得なかったでしょう。私が管理を任されているnoahnoahもずいぶん前から投稿を承認制にしています。最初はMLに登録されているアドレスから投稿するだけで配信されましたが、MLに登録してから広告を投稿する輩が出たり、ウイルスが投稿者のアドレスを詐称してMLに投稿したので、完全に承認制にしました。ちなみに管理者である私のアドレスで投稿しても承認作業が必要だったりします。承認作業は意外と大変なので、本当は承認制にしたくないのですが、広告や落書きが投稿されるMLには誰も登録したがらないでしょうから、仕方が無いですね。不快で迷惑なコメントやトラックバックを訪問者の目に触れさせないようにするのは、ブログを管理する人のマナーだと思います。面倒ならコメントやトラックバックを禁止してしまいましょう。楽天ブログなら楽天以外からのコメントやトラックバックを受け入れないようにするだけでもマシになるはずです。

2006.12.12

コメント(2)

-

マイクロソフト セキュリティ情報の事前通知

12/8に発表されたマイクロソフト セキュリティ情報の事前通知によれば、12/13(水)にMicrosoft Windows で5件の「緊急」を含む修正プログラムが出るようです。Microsoft Visual Studio にも 1 件の「緊急」レベルの修正があります。お使いのパソコンを乗っ取られないよう、忘れずにWindows Updateしましょう。セキュリティホールが開いたままでは、いくら高価なセキュリティ対策ソフトを入れても無駄が多いと思いますよ。

2006.12.11

コメント(0)

-

嫌われるウェブサイトの作り方

japan.internet.comのデイリーリサーチにWebサイトのユーザビリティに関する調査結果が紹介されていました。Webサイト上に表示されるメニューの位置、ページ「上部」が一番人気その中に嫌われるWebサイトを作るためのヒントが書かれていました。そのほか、使いにくいサイトとはどのようなものだろうか。具体的な項目を聞いてみたところ(複数選択)、トップは「強制的に別画面の広告が表示される」で784人、続いて「サイトが表示される前に全画面の広告が流れる」(624人)、「開くとFlash やアニメーションが再生される」(571人)、「開くと音が出る」(528人)などが多く挙げられた。なかでも全画面広告を「終わるまで見ている」人は、わずか8.87%にとどまった。一方で56.91%が「しばらくしてスキップする」と回答しており、「再生された途端スキップする」も32.20%にのぼる。 開くとFlash やアニメーションが再生されるというパターンは企業サイトに多く、わざわざお金をかけて嫌われるサイトを作っていることに気付いていない馬鹿な経営者の多さを物語っています。また、強制的に別画面の広告が表示されるのは無料ホームページにありがちなパターンです。実は私が借りている無料ホームページサイトはいずれも該当しています(noahnoah、noahnoah研究所(*))。中でもWindowsXP SP2のポップアップブロックが効かないnoahnoah研究所(フリーティケットシアター)の広告は強力です(^^;しかし、私のようにブラウザのセキュリティのレベルを [高] に設定している人たちにとっては、どちらのサイトも広告が一切表示されない快適なサイトにしか見えません。JavaScriptがOFFになるため、開くとFlash やアニメーションが再生されるようなこともなくなりますので、オススメの設定です。最近は「高」に設定すると全くアクセスできない手抜きサイトも多いので、どうしても利用したい場合は、面倒でも[信頼済みサイト]に登録するしかありません。ただ、そのようなサイトは訪問者のセキュリティ対策や利便性よりも見た目を重視している場合が多く、アクセスする価値は少ないと思われますが。ちなみにnoahnoahを置いているCOOL ONLINEは、広告バナー表示のポップアップ方式を廃止して上部埋め込み式に統一するようです。(*)…広告が表示されないミラーサイトもありますので、ブラウザの設定を変えたくない場合はそちらにアクセスされるのもいいでしょう。

2006.11.03

コメント(0)

-

安全なウェブサイトの作り方

IPAが「安全なウェブサイトの作り方 改訂第2版」を発行したようです。目次を見れば分かりますが、今回はCSRF(クロスサイトリクエストフォージェリ)とHTTPヘッダインジェクションが新たに追加されています。目 次はじめに本資料の内容問題の解決、対策について1. ウェブアプリケーションのセキュリティ実装 1.1 SQL インジェクション 1.2 OS コマンド・インジェクション 1.3 パス名パラメータの未チェック/ディレクトリ・トラバーサル 1.4 セッション管理の不備 1.5 クロスサイト・スクリプティング 1.6 CSRF(クロスサイト・リクエスト・フォージェリ) 1.7 HTTP ヘッダ・インジェクション 1.8 メールの第三者中継2. ウェブサイトの安全性向上のための取り組み 2.1 ウェブサーバのセキュリティ対策 2.2 DNS 情報の設定不備 2.3 ネットワーク盗聴への対策 2.4 パスワードの不備 2.5 フィッシング詐欺を助長しないための対策おわりに参考資料用語集チェックリスト資料は読みやすく教科書としても使えると思います。経営者は自社サイトがセキュリティを考慮したサイトになっているか、この資料を基にチェックさせた方がいいですね。特に通販関係の会社で、サイト経由で情報漏洩事件など起こしたら、会社が潰れるかもしれません。また、これから利用しようとするサイトが安全なのか、攻撃を試みる以外に調べようがないので、政府関係機関などが抜き打ちでペネトレーションテストを実施するなどして、サイトの安全性をチェックし、問題があればサイトを休止・閉鎖させるべきだと思います。まあ、いくらサイトの安全性を高めても、スタッフが顧客情報を社外に持ち出して売ったり、Winnyなどで漏洩させてしまっては意味が無いのですが。

2006.11.02

コメント(0)

-

マクドナルドからウイルスをプレゼント

マクドナルドがウイルスに感染したMP3プレーヤーをプレゼントしたようですね(プレスリリース)。キャンペーン賞品「MP3プレーヤー」のウイルス感染に関するお詫びとお願いプレーヤーに入っていたWORM_QQPASSはダメージ度「高」ですね。セキュリティ関係のプログラムを強制終了させてしまうようです。既知のウイルスなので、対策ソフトを入れていれば大丈夫でしょうが、感染したら自分で駆除しないといけないようです。

2006.10.14

コメント(1)

-

マイクロソフトによるセキュリティ情報の事前通知

マイクロソフトは月例のセキュリティ修正プログラムを配布する数日前にセキュリティ情報の事前通知を発表しています。これによると、今月11日(水)にはMicrosoft Windowsに6件、Microsoft Officeに4件の緊急レベルの更新プログラムがリリースされる予定です。当日になったら忘れずにWindows UpdateやOffice Updateをかけておきましょう。それまでの間はブラウジングと電子メールの安全性を強化する-ハッカーや攻撃者から身を守ることができる 4 つのステップ-を参考にして、Internet ExplorerやOutlook Expressを安全な設定に変えておきましょう。ウイルス対策ソフトやファイアウォールだけでは攻撃を防ぐことはできませんから。

2006.10.07

コメント(1)

-

買い物前にクッキー削除

http://pt.afl.rakuten.co.jp/で始まる楽天のアフィリエイトリンクをクリックすると、PC内にクッキー(Cookie)が残ります(約1ヶ月)。楽天で買い物をすると、このクッキーを元に購入価格の1%以上のポイントが付与されるのですが、私はポイントが付与される人を選びたいので、事前にクッキーを削除してから、その人のアフィリエイトリンクをクリックしてから買い物をするようにしています。買いたい商品が見つかったら、買い物かごに入れる前に、商品のページをブックマークに登録(お気に入りに追加)しておきます。Internet Explorerの場合、まずメニューの「ツール」→「インターネットオプション」を選ぶか、アイコンを右クリックして「プロパティ」を選びます。インターネットのプロパティで「Cookieの削除」ボタンをクリックします。Cookieの削除で「OK」をクリックすれば、クッキーが削除されます。楽天にIDとパスワードを入力してログインし直し、ポイントを付与したい人のアフィリエイトリンクをクリックしてからブックマークに登録しておいたページを開いて買い物をします。アフィリエイト目的のみでブログを立ち上げるような輩を儲けさせないためにも、ポイントの付与相手は自分で選びましょう。ちなみに、楽天のページ閲覧履歴を記録しないようにしている場合は、クッキーを削除することで、閲覧履歴を記録するようになってしますので、【ページ閲覧履歴を使わない】をクリックして設定しなおす必要があります。

2006.09.23

コメント(0)

-

PCをパスワード解析ツールから守る方法

またもや某所でパスワード解析ツールが紹介され、話題になっていました。例によってツールを紹介するのみで、悪用を助長するだけの内容でしたが。パスワードが設定されたPCでも管理者権限で使えるとされる、このパスワード解析ツールからPCを守るためには、以前「弱いWindowsパスワードを強化する」で紹介した通り、15文字以上のパスワードを使うか、LMハッシュでパスワードが保存されないように設定を変更するだけで済むと考えられます。Windows でパスワードの LAN Manger ハッシュが Active Directory とローカル SAM データベースに保存されないようにする方法普通は覚えやすい短いパスワードを使うでしょうから、LMハッシュによる弱いパスワードが保存されない設定にする方が現実的ですね。WindowsXPや2000ならレジストリエディタでNoLMHashを設定する方法がおすすめですが、宗教上の理由でレジストリは直接さわりたくないという人は、Microsoft Shared Computer Toolkit for Windows XPを使うとよいかもしれません。この怪しげなツールのダウンロードには、正規のWindowsを使っているかチェックが入ったり、「User Profile Hive Cleanup Service」を事前にインストールしておく必要があるなど、とても面倒なのですが、レジストリを修正するよりも効果が判りやすいと思います。インストール後、「はじめに」を起動すると「Shared Computer Toolkitをお使いになる前に」という画面が出ますが、「手順2.コンピュータセキュリティ設定を選択する」を選ぶと、LMハッシュを使わない設定にできるだけでなく、パスワードの安全性チェックもできるようになります。「Windowsに(LMHashを使用せずに)セキュリティ保護された形式でパスワードを格納するよう強制する。」にチェックするだけです。あらかじめレジストリで修正しておくと、チェックが入った状態で表示されますので、動作確認にもなりますね。設定した後にパスワードを一度更新するだけで有効になりますが、その効果は「パスワードをテスト」をクリックするだけで確認できます。無事テストに合格すると、こんな表示が出ます。ついでに「Internet ExplorerでMicrosoft Officeドキュメントを開くことができないようにする。」にもチェックを入れておくことをおすすめします。ブラウズ中に危険なOfficeファイルを踏んでしまう場合もありますので。

2006.09.21

コメント(0)

-

リンクスを退会

どうやら楽天広場によって強制的にリンクス仮登録の状態にされたようなので、とりあえずリンクスへ登録してみたのですが、全くメリットを感じられなかったため、リンクスを退会しました。仮登録されていることに気づいていない人が多数いらっしゃるようですね。

2006.09.01

コメント(12)

-

危険なPowerPointファイル

先月のExcelの件に引き続き、マイクロソフトOffice「PowerPoint」にも超特大の穴が見つかっています。「PowerPoint」に新たな脆弱性--「Office」全体に影響が及ぶ可能性もマイクロソフトの修正プログラムは1ヶ月に1度しかリリースされないことを逆手にとって、7月度の修正プログラムリリース直後に攻撃が開始されていたようですね。ウイルス対策ソフトを売る会社にとっては、売り上げを伸ばすチャンスといったところでしょう。8月度の修正プログラムリリースまでにはパッチがリリースされるようです。PowerPoint脆弱性のパッチは遅くとも8月8日までに、MSそれまでは「ppt」ファイルはもちろん、Office関係のファイルが不意に送られてきたら、真偽を確かめるまで、実行しないことをオススメします。ちなみにOffice2000のユーザーは、MicrosoftUpdateではアップデートされないので、わざわざOfficeのアップデートを実行する必要があります。7月の修正プログラムどころか、それ以前の修正がされていないOffice2000ユーザーは多いと思います。なお、アップデートする前にはOffice のアップデートを使用する時のオプションで、「サイズの大きいアップデート用のファイルを使用する」や、「Office のアップデートをインストールするときの画面で、Office 製品の CD の準備を促す画面を表示しない」を選ばないと、CD-ROMを要求されることがあります。必要が無ければ家庭用PCにはマイクロソフトOfficeをインストールしない方がいいですね。Winnyと同じく危険なプログラムですので。

2006.07.18

コメント(0)

-

7月は「緊急」レベルの修正が7件

7月はMicrosoft Windows に4件、Microsoft Officeに3件、合計7件の「緊急」レベルのセキュリティ更新プログラムがリリースされる予定です。マイクロソフト セキュリティ情報の事前通知7月12日になったら、忘れずにMicrosoft Updateしておきましょう。

2006.07.07

コメント(0)

全120件 (120件中 51-100件目)