この広告は30日以上更新がないブログに表示されております。

新規記事の投稿を行うことで、非表示にすることが可能です。

広告

posted by fanblog

2022年03月20日

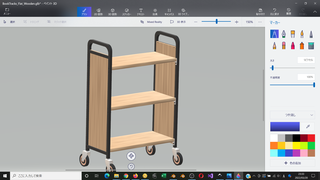

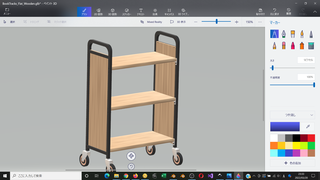

木製ブックトラック、フラットタイプ

https://bulack-lib-kuro.booth.pm/items/3735317

にて、木製ブックトラック、フラットタイプを公開しました。

CC0で利用可能です。

ペイント3Dや、対応しているパワーポイントなどで読み込んで使うことも可能です。

よろしければご利用ください。

CC0で利用可能です。

ペイント3Dや、対応しているパワーポイントなどで読み込んで使うことも可能です。

よろしければご利用ください。

2022年03月19日

キハラ風カウンターL字セット

https://bulack-lib-kuro.booth.pm/items/3732468

にて、カウンターのL字セットを公開しました。

よろしければご利用ください。

前の公開から1ヶ月経ってしまっていました......

そして、glbエクスポート時に、マテリアルにバンプノードをつないでいると余計な反射が発生することを学びました。形状にもよるのかもしれませんが、いろいろ考えなければいけないことがあるのですね

よろしければご利用ください。

前の公開から1ヶ月経ってしまっていました......

そして、glbエクスポート時に、マテリアルにバンプノードをつないでいると余計な反射が発生することを学びました。形状にもよるのかもしれませんが、いろいろ考えなければいけないことがあるのですね

2022年03月01日

最近トロイの木馬をよく見かけます

最近、職場の外部公開メールアドレスに、比較的高い頻度でトロイの木馬つきメールが送られてきます。

NIIが過去にハッキングの被害にあったことがあるのか、NIIから取得したメール情報をもとに送られてきたようなメール文章、担当者もあります。これについては、つい先日NIIが注意喚起を行ってますね。他にも、類似のハッキングで取得したメールデータから文章、担当者を生成して送られてきています。

もちろんそう簡単に引っかかるほど、僕も大学のセキュリティも甘くはないですが、数打てばあたってしまう可能性もあるので、気を引き締めなければなりません。

これまでのメールは、自動翻訳したためか、日本語が怪しいメールも多かったですが、これは実際のメールデータをもとに生成しているため、送信者名や文章だけでは不自然な点はありません。そこで見抜くのが難しいのが厄介なところです。

それでも落ち着いて見れば怪しい点は幾つかあって、まずはドメイン(メールアドレスの@以後)が怪しいです。

どんなに文章や送信者などを偽装しても、ドメインはなりすますことができません。

なので、@以後がなにかおかしい部分があります。偽装詐欺サイトのURLを見抜くのと同じ手法ですね。1文字違いとか、見抜くのが難しいパターンもありますが、落ち着いて見ればわかります。

ただ、稀に本当にあるメールアドレスで来ることもあります。

これについては、普段取引のある会社かどうか、まず考えましょう。普段ないところから来たら、かなり怪しいです。最近やり取りがないのに、突然添付ファイル付きのメールが来る、しかもパスワード付き、というのも、落ち着いて考えたらおかしいですよね。

頻繁にやりとりのある相手であったとしても、その担当者いなくなったのにな、というような場合は怪しんでください。

過去のメールデータを用いて生成している、ということは、今から見たらおかしな内容であることもしばしばあります。今更それかよ、となったら、それは怪しいメールです。

その他に、メールのソースを表示することも手です。メーラーによって変わりますので、閲覧方法は検索してください。Gmailだと、「その他」内に「メッセージのソースを表示」があるので、それをクリックしてみましょう。

なかなか慣れないと戸惑う画面ですが、「Received: from」を探してください。Gmailだと、「SPF」という項目があります。わかりやすくて親切ですね^^

そのあとに続くIPアドレスをコピーして、Googleや検索してみてください。そういうメールは高い確率で怪しい企業や関係のない国から送られてきたりしています。

怪しいと思ったらもちろんですが、怪しくなくても確認してからメールを開くのが安全です。

それでも引っかかってしまう場合がありますが、その場合は即報告しましょう。

NIIが過去にハッキングの被害にあったことがあるのか、NIIから取得したメール情報をもとに送られてきたようなメール文章、担当者もあります。これについては、つい先日NIIが注意喚起を行ってますね。他にも、類似のハッキングで取得したメールデータから文章、担当者を生成して送られてきています。

もちろんそう簡単に引っかかるほど、僕も大学のセキュリティも甘くはないですが、数打てばあたってしまう可能性もあるので、気を引き締めなければなりません。

これまでのメールは、自動翻訳したためか、日本語が怪しいメールも多かったですが、これは実際のメールデータをもとに生成しているため、送信者名や文章だけでは不自然な点はありません。そこで見抜くのが難しいのが厄介なところです。

それでも落ち着いて見れば怪しい点は幾つかあって、まずはドメイン(メールアドレスの@以後)が怪しいです。

どんなに文章や送信者などを偽装しても、ドメインはなりすますことができません。

なので、@以後がなにかおかしい部分があります。偽装詐欺サイトのURLを見抜くのと同じ手法ですね。1文字違いとか、見抜くのが難しいパターンもありますが、落ち着いて見ればわかります。

ただ、稀に本当にあるメールアドレスで来ることもあります。

これについては、普段取引のある会社かどうか、まず考えましょう。普段ないところから来たら、かなり怪しいです。最近やり取りがないのに、突然添付ファイル付きのメールが来る、しかもパスワード付き、というのも、落ち着いて考えたらおかしいですよね。

頻繁にやりとりのある相手であったとしても、その担当者いなくなったのにな、というような場合は怪しんでください。

過去のメールデータを用いて生成している、ということは、今から見たらおかしな内容であることもしばしばあります。今更それかよ、となったら、それは怪しいメールです。

その他に、メールのソースを表示することも手です。メーラーによって変わりますので、閲覧方法は検索してください。Gmailだと、「その他」内に「メッセージのソースを表示」があるので、それをクリックしてみましょう。

なかなか慣れないと戸惑う画面ですが、「Received: from」を探してください。Gmailだと、「SPF」という項目があります。わかりやすくて親切ですね^^

そのあとに続くIPアドレスをコピーして、Googleや検索してみてください。そういうメールは高い確率で怪しい企業や関係のない国から送られてきたりしています。

怪しいと思ったらもちろんですが、怪しくなくても確認してからメールを開くのが安全です。

それでも引っかかってしまう場合がありますが、その場合は即報告しましょう。