カテゴリ: IT

💻 SOFTETHERによるVPNについて、社外から社内の1台のPCを介して社内のすべてのPCにアクセスする構成

目的: 社外から社内全体のPCへアクセス可能に

制約: ルータ設定変更なし・クラウドサービス活用

基本コンセプト: 社内PC1台を「常時稼働ゲートウェイ」化し、SoftEtherのクラウド連携機能で外部接続を実現

システム構成図

[社外ユーザー]

│

▼

[インターネット]

│

▼

[SoftEther VPN Azure (中継クラウド)]

│

▼

[社内ゲートウェイPC (SoftEther Server)]

│

▼

[社内LAN]---[PC1] [PC2] [PC3]...[ファイルサーバー等]

各コンポーネントの役割詳細

1. 社内ゲートウェイPC

- 🔑 役割: VPNサーバー兼LANブリッジ

必須要件

- 🔌 常時稼働(停電対策必須)

- 🌐 社内LANとインターネットの両方に接続可能

- 💻 Windows/Linux(SoftEther対応OS)

ソフトウェア構成

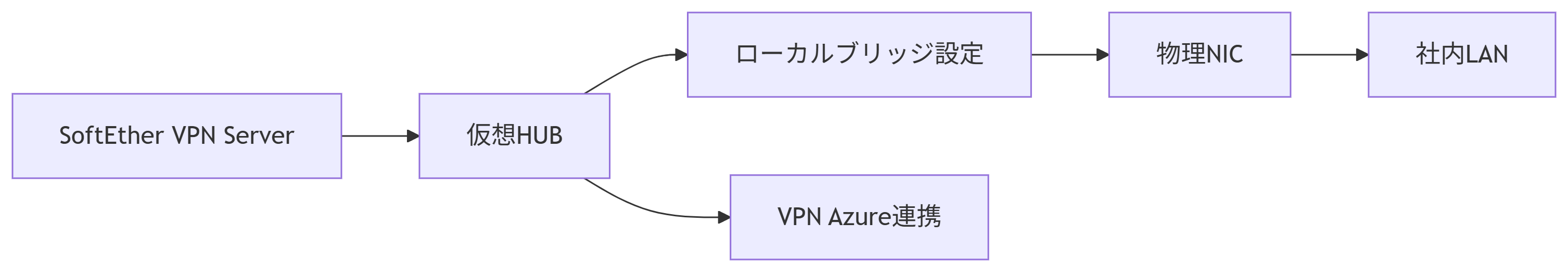

graph LR

A[SoftEther VPN Server] --> B[仮想HUB]

B --> C[ローカルブリッジ設定]

C --> D[物理NIC]

D --> E[社内LAN]

B --> F[VPN Azure連携]

2. SoftEther VPN Azure(クラウドサービス)

- ☁️ 役割: 動的IP解決・中継サーバー

特徴

- 🆓 無料サービス

- 🔗 自動DNS割当(例: yourcompany.vpnazure.net )

- 🔒 通信暗号化(SSL-VPN)

動作フロー

- 1️⃣ ゲートウェイPCが定期的にクラウドに接続

- 2️⃣ クラウドが仮想IPアドレスを動的割当

- 3️⃣ 外部ユーザーは割当られたDNS名でアクセス

3. 社外ユーザー環境

- 💼 必要環境:

- 🖥️ SoftEther VPN Client または標準VPNクライアント

- 📶 インターネット接続環境

認証方式

- 🔐 パスワード認証(推奨: 証明書併用)

- 👤 ユーザー単位のアクセス権限設定可能

4. 社内LAN環境

- 🏢 特徴:

- 🔄 既存ネットワーク変更不要

- 🌉 ゲートウェイPCがブリッジ機能でLANに参加

IPアドレス体系

- 📡 VPNクライアントは社内LANと同じサブネットを取得

- 📶 例: 社内LANが

192.168.1.0/24→ VPN接続端末も192.168.1.xを取得

接続フロー

- 1️⃣ 社外ユーザーが

company123.vpnazure.netに接続要求

- 2️⃣ VPN AzureがゲートウェイPCへの経路を提供

- 3️⃣ ゲートウェイPCが認証を実施

- 4️⃣ 認証成功後、ユーザー端末に社内IPを付与

- 5️⃣ すべての社内リソースに直接アクセス可能に

セキュリティ対策

| 対策ポイント | 実施内容 |

|---|---|

| 通信保護 | AES-256暗号化・証明書認証 |

| アクセス制御 | ユーザー単位のACL設定 |

| ログ監視 | 接続ログの定期的な確認 |

| マルウェア対策 | ゲートウェイPCの厳重な保護 |

| 認証強化 | 二要素認証の推奨 |

メリットと注意点

✅ メリット

- ⚡ ルータ設定変更不要(NAT越え問題解決)

- 🌐 固定IP不要(動的DNS機能)

- 🆓 無料で利用可能

- 🏢 既存ネットワーク変更不要

⚠️ 注意点

- ⚠️ ゲートウェイPCの障害が全アクセス不能に直結

- 🐢 インターネット回線速度がボトルネックになる可能性

- 🔌 常時稼働PCの電力コスト/熱対策が必要

- 🛡️ セキュリティ設定不備時のリスク大

初期設定手順概要

- 1️⃣ ゲートウェイPCにSoftEther VPN Serverインストール

- 2️⃣ 仮想HUB作成・ローカルブリッジ設定

- 3️⃣ VPN Azure機能を有効化

- 4️⃣ ユーザーアカウント作成

- 5️⃣ ファイアウォールで443/tcp許可(既に開いている場合が多い)

- 6️⃣ クライアント用接続設定ファイル配布

重要: 実装前には必ずテスト環境で動作確認を実施し、セキュリティ監査を受けることを推奨します。本構成は中小規模ネットワーク(~50台)向けで、大規模環境では専用VPN機器の導入を検討してください。

お気に入りの記事を「いいね!」で応援しよう

[IT] カテゴリの最新記事

-

Pythonで開発したToolを配布したい -- P… 2026.05.15

-

🌟 Rust と Go の比較:誕生の経緯、進化… 2026.05.08

-

Intel 32ビット(i386/i686)CLI専用運用… 2026.05.07

【毎日開催】

15記事にいいね!で1ポイント

10秒滞在

いいね!

--

/

--

PR

×

X

Calendar

Category

カテゴリ未分類

(352)IT導入補助金

(58)IT

(141)AI 人工知能

(155)Windows

(48)Linux

(41)Android

(19)iOS

(8)MAC

(9)Database

(7)ObsidianとかMarkdownとか

(13)仮想化技術

(17)Sikulix

(21)GSuiteのレガシー無料版 Google Warkspace

(11)Google Apps

(3)DIGITAL AUDIO & VISUAL

(33)Audio & Visual

(35)MUSIC

(49)ROBOT WAR

(5)ChatGPTに聞いてみた

(9)会計業務

(8)風水

(5)萌える

(20)機動戦士ガンダム

(12)ツイン・ピークス

(2)政治とか

(30)プログラミング

(18)真空管

(3)読書

(12)Web

(6)autoCamp

(6)デジカメ

(12)天文

(17)東京ディズニーリゾート

(5)健康

(10)JAZZ

(2)BCL とか アマチュア無線

(12)GAME

(3)STARWARS

(1)工場化

(3)脱カフェイン

(16)ボンゴフレンディ

(2)Leitzphone

(5)ビジネス

(8)Blue 青色 色彩

(9)第二種電気工事士

(2)株投資とか

(8)Googiehost

(5)Retropie

(5)nyoibox(如意箱)

(3)Pentaho (OpenSource)

(1)ZOHO

(1)グルメ

(11)ファイナンシャル

(4)エコ ロジー ノミー

(16)世の中

(46)Camp & OutDoor

(8)アマチュア無線

(14)脳梗塞 リハビリ 闘病日記

(95)TRON

(3)MSX

(24)X API

(15)kintone および kintone API

(15)© Rakuten Group, Inc.